Nie ufać plikom. Nie ufać urządzeniom. Nasza filozofia Zero Trust

Nie ufaj żadnemu plikowi. Nie ufaj żadnemu urządzeniu. Filozofia Zero-Trust.

Dlaczego OPSWAT?

Dzisiejsze przedsiębiorstwa są nękane cyberatakami. Podmioty zagrażające wysyłają ataki wszystkimi dostępnymi kanałami, a tymczasem koszty ochrony rosną.

Aby sprostać wyzwaniom stojącym przed współczesnymi przedsiębiorstwami i odciąć główne kierunki ataków, oferujemy dwie platformy produktów: MetaDefender do zapobiegania zagrożeniom i MetaAccess do kontroli dostępu do chmury i zgodności punktów końcowych. Nasze zasady przewodnie: Nie ufaj żadnemu plikowi. Nie ufaj żadnemu urządzeniu.

OPSWAT MetaDefender

Kompleksowa platforma cyberbezpieczeństwa do zapobiegania i wykrywania zaawansowanych zagrożeń cyberbezpieczeństwa.

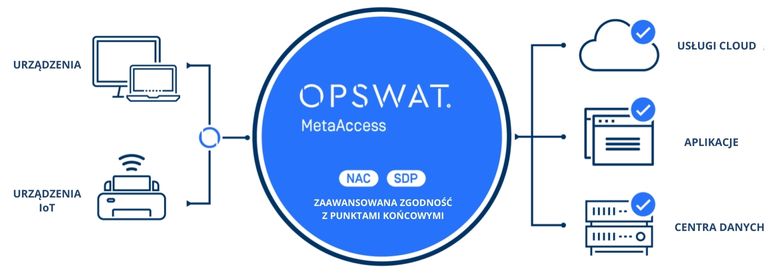

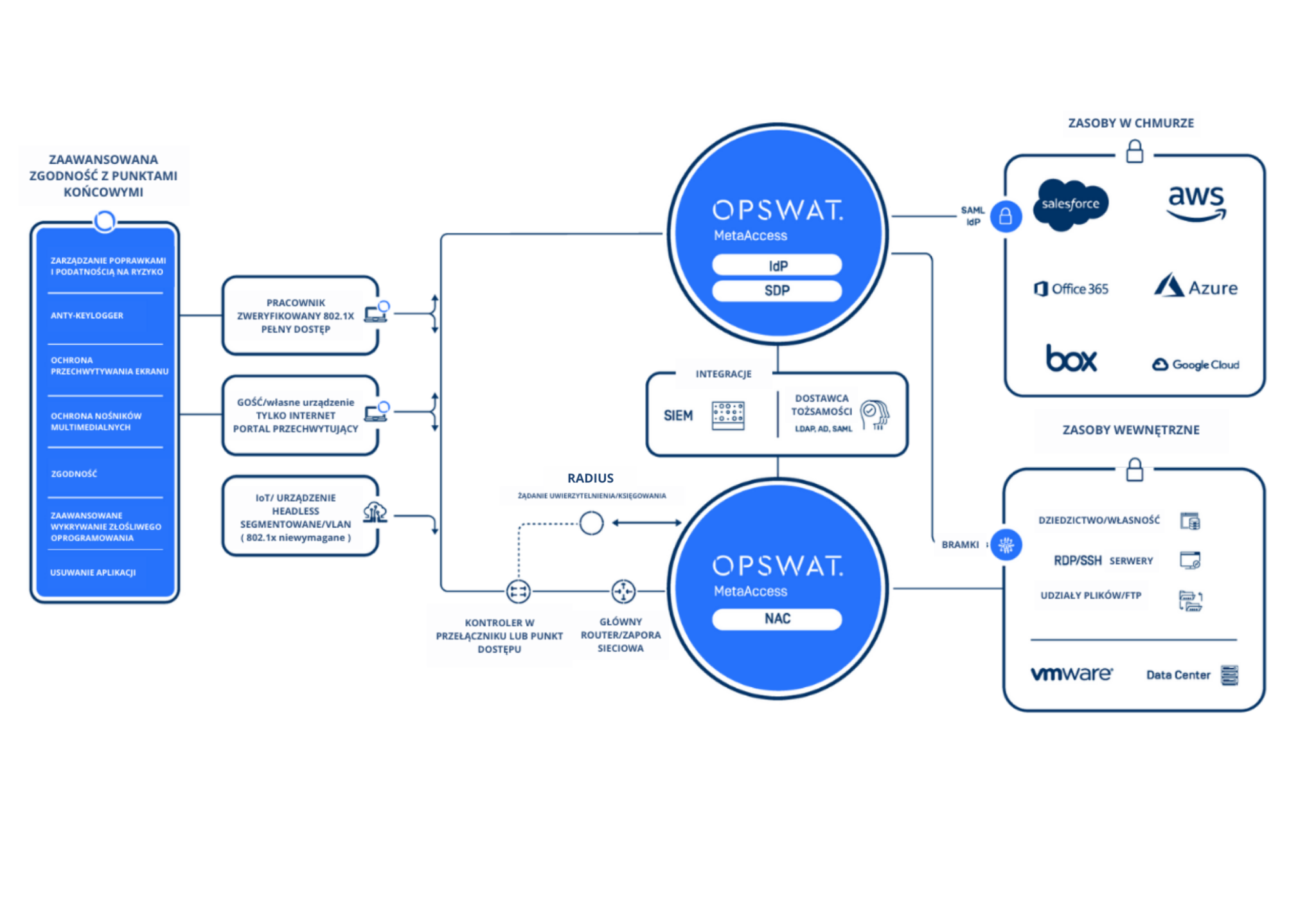

OPSWAT MetaAccess

Upewnij się, że urządzenia są zgodne z zasadami bezpieczeństwa, zanim uzyskają dostęp do jakichkolwiek aplikacji w chmurze lub zasobów lokalnych, zapewniając jednocześnie widoczność w całym przedsiębiorstwie na jednym panelu.

Dlaczego MetaDefender?

Przedsiębiorstwa inwestują więcej zasobów niż kiedykolwiek w cyberbezpieczeństwo – a jednak każdego roku dochodzi do coraz większych naruszeń. Tysiące rozwiązań do zapobiegania zagrożeniom jest dostępnych na rynku, ale większość z nich ma jedną zasadniczą wadę: opierają się na wykrywaniu, ale wykrywanie nigdy nie jest w 100% doskonałe.

Dlatego nasza zaawansowana platforma zapobiegania zagrożeniom, MetaDefender, opiera się nie tylko na wykrywaniu.

MetaDefender wykorzystuje unikalne głębokie rozbrojenie i rekonstrukcję zawartości OPSWAT (Deep CDR) w celu całkowitego usunięcia zagrożeń z plików poprzez rekonstrukcję plików, a tym samym usunięcie potencjalnie złośliwej aktywnej zawartości i skryptów. MetaDefender uzupełnia głębokie rozbrajanie i rekonstrukcję treści dzięki multiscanningowi, ocenie podatności na podstawie plików i proaktywnemu zapobieganiu utracie danych (Proactive DLP).

Dlaczego MetaAccess?

Przejście przedsiębiorstw do przetwarzania w chmurze, aplikacji SaaS i środowisk z własnym urządzeniem (BYOD) w ciągu ostatniej dekady wyeliminowało tradycyjny obwód sieci, sprawiając, że większość rozwiązań kontroli dostępu do sieci (NAC) jest przestarzała.

Aby sprostać wyzwaniom współczesnych środowisk opartych na chmurze i zapewnić administratorom rozwiązanie kontroli dostępu do chmury, stworzyliśmy MetaAccess. MetaAccess zapewnia bezpieczeństwo aplikacji SaaS i danych w chmurze. Umożliwia dostęp w oparciu o stan urządzenia i zgodność, aby pomóc administratorom blokować ryzykowne urządzenia przed łączeniem się z poufnymi danymi w chmurze i aplikacjami SaaS.

Rozwiązania pomagające chronić infrastrukturę krytyczną

- Rozwiązania międzydomenowe

- Bezpieczny dostęp

- Bezpieczeństwo przesyłania plików

- Analiza złośliwego oprogramowania

- Bezpieczeństwo poczty e-mail

- Kontrola dostępu do sieci

Rozwiązania międzydomenowe

Infrastruktura krytyczna musi bezpiecznie przenosić dane i urządzenia między izolowanymi domenami sieciowymi.

Jak zabezpieczyć transfer plików w całym przedsiębiorstwie, zwłaszcza w przypadku urządzeń, nad którymi nie masz kontroli?

Przesyłanie plików do, w poprzek i poza bezpieczne środowiska jest problematyczne. Pliki wchodzące za pośrednictwem nośników przenośnych i urządzeń przejściowych stwarzają możliwości infekcji. Przechowywane pliki mogą mieć ataki typu zero-day, tymczasowo niezauważalne i uśpione na serwerach. Zezwolenie plikom na opuszczenie bezpiecznych środowisk grozi wyciekiem wrażliwych danych. OPSWAT pomaga w zarządzaniu i zabezpieczaniu transferu danych lub urządzeń w środowiskach sieciowych podzielonych na segmenty i pozbawionych przestrzeni powietrznej.

Bezpieczny dostęp

Zaufaj punktowi końcowemu dostępowi do chmury i sieci lokalnych

Rozprzestrzenianie się BYOD i aplikacji w chmurze oraz rosnąca potrzeba zdalnego dostępu do danych firmowych przyspieszyły zapotrzebowanie na bezpieczny dostęp, w tym niezarządzany nadzór nad urządzeniami i zgodność z nimi. Ważniejsze niż kiedykolwiek jest wykraczanie poza podstawowe testy, takie jak poziom systemu operacyjnego i ochrona antywirusowa, w celu uwzględnienia nośników wymiennych, niepożądanych aplikacji, keyloggerów i ochrony przed przechwytywaniem ekranu. Jak możesz sprawdzić, czy każde urządzenie w Twojej organizacji jest zgodne z zasadami bezpieczeństwa, zanim uzyskasz dostęp do aplikacji lub sieci, niezależnie od tego, skąd się łączą i gdzie znajdują się Twoje dane? Jednocześnie, oprócz zapewnienia bezpieczeństwa urządzenia, organizacje potrzebują bezpiecznego dostępu do sieci, aplikacji i danych.

Jak OPSWAT może pomóc?

Rozwiązanie OPSWAT zapewnia pojedynczą zintegrowaną platformę do rozwiązywania każdego z tych wyzwań i złożoności. Ma wyjątkową pozycję, aby zapewnić, że gdziekolwiek znajdują się Twoje dane i gdziekolwiek znajduje się użytkownik, dostęp i urządzenie będą bezpieczne i zgodne z Twoimi zasadami bezpieczeństwa. Wdrażanie bezpiecznego dostępu dla użytkowników zdalnych i lokalnych oraz zapewnienie zgodności punktów końcowych dla urządzeń zarządzanych, BYOD i IoT może trwać od miesięcy do roku, co wymaga starszych inżynierów i administratorów sieci, a także konsultantów zewnętrznych.

Bezpieczeństwo przesyłania plików

Rozwiązanie zabezpieczające przesyłanie plików

Przesyłanie plików ma zasadnicze znaczenie dla skutecznego funkcjonowania organizacji i jest potrzebne do współpracy między pracownikami organizacji oraz do zwiększenia produktywności użytkowników. Są krytycznym składnikiem większości aplikacji i usług internetowych. Jednak stanowią one poważne zagrożenie bezpieczeństwa, ponieważ cyberprzestępcy mogą zagrozić Twoim serwerom lub całemu systemowi, przesyłając złośliwe pliki. Tradycyjne mechanizmy wykrywania i zapobiegania są niewystarczające, aby uniemożliwić cyberprzestępcom próby przesyłania złośliwej zawartości w celu penetracji Twojego środowiska i kradzieży danych. Integracja wielu rozwiązań potrzebnych do oceny podejrzanych plików i wykrywania wycieków poufnych danych jest kosztowna i czasochłonna. Przedsiębiorstwa potrzebują solidnej warstwy ochrony między przesyłanymi plikami a ich siecią.

Dlaczego potrzebujesz ochrony?

Chroń swoich użytkowników

- Czy zezwalasz na treści generowane przez użytkowników lub treści zewnętrzne (życiorysy, faktury, formularze, instalatory, poprawki itp.) w Twojej organizacji?

- Czy masz portal dla klientów, w którym zezwalasz użytkownikom na przesyłanie informacji / plików?

- Czy udostępniasz partnerom i klientom jakiekolwiek narzędzia do współpracy lub usługi wymiany plików?

- Czy możesz ufać każdemu plikowi lub instalatorowi pobranemu lub udostępnionemu przez Twój personel?

Atakujący mogą atakować użytkowników końcowych i infekować ich systemy. Mogą wykraść od nich poufne informacje i dane umożliwiające identyfikację osoby. Twoja platforma współpracy i hostingu może nieumyślnie hostować i rozpowszechniać złośliwe próbki, które mogą zawierać nielegalne, obraźliwe lub chronione prawem autorskim treści / dane, co skutkuje karami regulacyjnymi, kosztownymi procesami sądowymi i złym rozgłosem.

Chroń swoją infrastrukturę

- Czy jesteś dużą instytucją finansową, która przyjmuje wnioski o kredyt hipoteczny / pożyczkę, dane bankowe itp. lub przechowuje krytyczne dane, takie jak numery kart kredytowych, dane osobowe milionów klientów?

- Czy jesteś dostawcą opieki zdrowotnej, który przyjmuje i przechowuje wrażliwe dane pacjentów?

- Czy możesz ufać każdemu zewnętrznemu plikowi przesłanemu do aplikacji internetowych?

Hakerzy mogą ominąć zabezpieczenia i przesłać nowy plik lub nadpisać istniejący plik, którego można użyć do przeprowadzenia ataku po stronie serwera. Mogą wtedy przejąć kontrolę nad Twoim serwerem i danymi, wyłączyć Twoją witrynę / aplikację, wykorzystać Cię do okupu, sprzedać / ujawnić poufne informacje lub przesłać więcej złośliwych plików do Twojego systemu.

Analiza złośliwego oprogramowania

Co to jest analiza złośliwego oprogramowania?

Analiza złośliwego oprogramowania to proces badania zagrożeń, zamiarów i funkcjonalności danego złośliwego oprogramowania. Ten proces ujawni typ, naturę złośliwego oprogramowania i metodologie ataków itp., Co umożliwi pracownikom reagującym na incydenty, badaczom zagrożeń i analitykom bezpieczeństwa szybko i skutecznie segregować i reagować na incydenty bezpieczeństwa, jednocześnie znajdując pierwotną przyczynę cyberataków i poprawiając ich ochronę w celu ochrony ich sieci. infrastruktura.

Zwykle istnieją 3 rodzaje analizy złośliwego oprogramowania:

- Analiza statyczna analizuje złośliwe programy bez ich uruchamiania, głównie przy użyciu wykrywania opartego na sygnaturach i technik wykrywania heurystycznego.

- Analiza dynamiczna analizuje zachowanie złośliwego oprogramowania podczas wykonywania w izolowanym środowisku, które nie wpływa na rzeczywisty system.

- Analiza hybrydowa łączy analizę statyczną i dynamiczną, co zapewnia analitykom złośliwego oprogramowania zalety obu podejść.

Co oferują rozwiązania OPSWAT?

- Zachowaj prywatność swoich plików

- Zmaksymalizuj współczynnik wykrywania złośliwego oprogramowania

- Bezpiecznie uruchamiaj złośliwe oprogramowanie dzięki analizie behawioralnej

- Wykorzystaj analizę zagrożeń w czasie rzeczywistym

- Wykrywaj i zapobiegaj złośliwemu oprogramowaniu typu zero-day i evasive

- Kompleksowy raport z automatycznej analizy

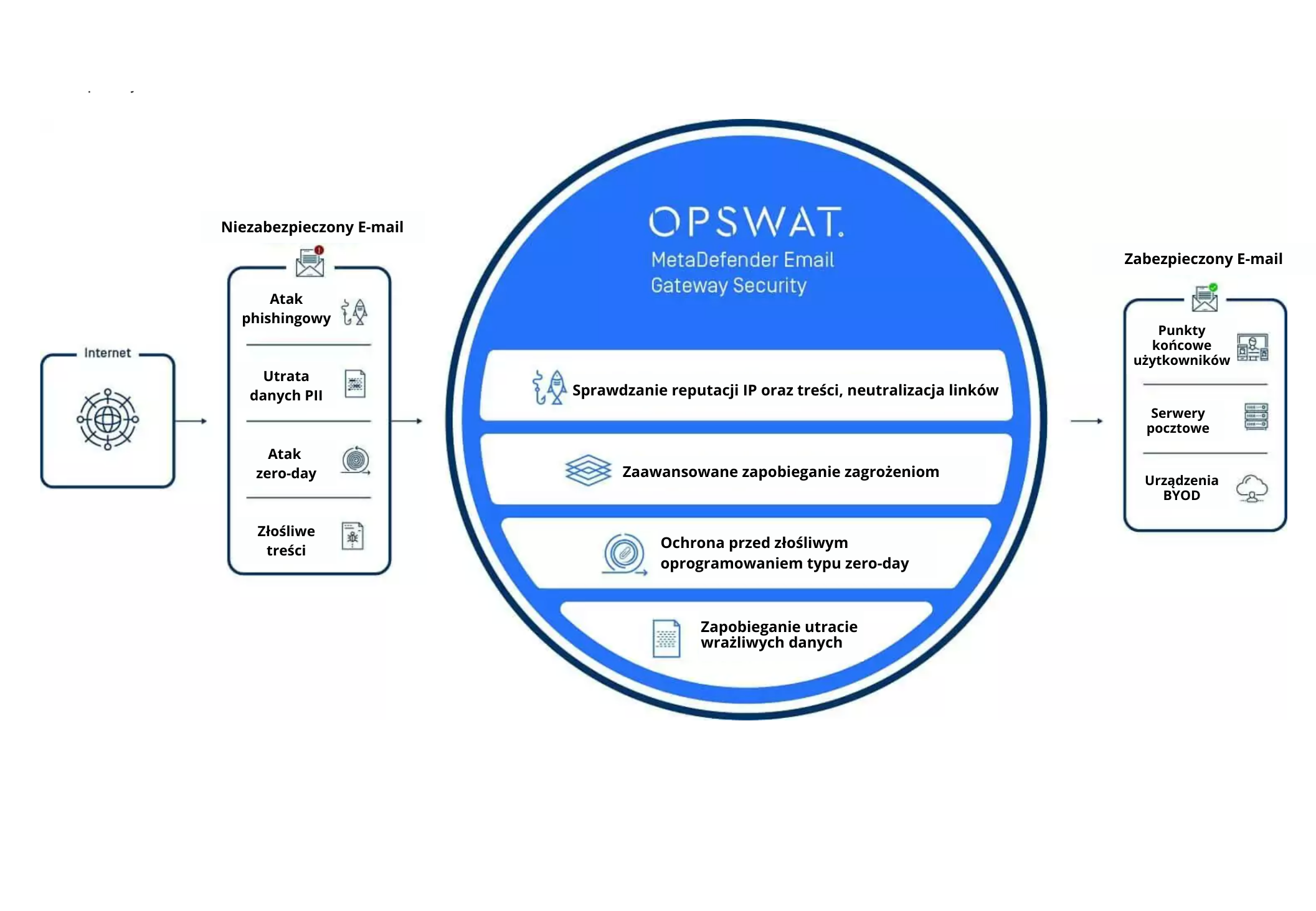

Bezpieczeństwo poczty e-mail

94% ataków złośliwego oprogramowania odbywa się przy użyciu poczty elektronicznej

Ilość złośliwego oprogramowania rośnie w znacznym tempie (było to 900 milionów nowych ataków złośliwym oprogramowaniem w 2019 r.), Co stwarza zwiększone zagrożenia dla każdej organizacji. 94% złośliwego oprogramowania jest nadal inicjowanych za pośrednictwem poczty elektronicznej, co według danych FBI kosztowało firmy ponad 1,7 miliarda dolarów.

Ponieważ te zaawansowane zagrożenia mogą ominąć wiele aplikacji wykrywających złośliwe oprogramowanie, OPSWAT kieruje się filozofią ZERO zaufania: nie ufaj żadnemu plikowi, nie ufaj żadnemu urządzeniu.

Chroń swoją firmę, zapewniając bezpieczeństwo poczty e-mail

OPSWAT zapewnia cztery kluczowe korzyści w walce z zagrożeniami przenoszonymi przez pocztę e-mail:

- Chroń użytkowników przed spamem i atakami BEC

- Używaj technologii opartych na zapobieganiu przeciwko ukierunkowanym atakom typu zero-day

- Skanuj za pomocą najlepszego rozwiązania chroniącego przed złośliwym oprogramowaniem, analizując wiadomości e-mail za pomocą 20 silników chroniących przed złośliwym oprogramowaniem pod kątem najwcześniejszej ochrony przed epidemiami złośliwego oprogramowania

- Przestrzegaj przepisów branżowych, takich jak PCI, HIPAA, GLBA, RODO i FINRA, zapobiegając przedostawaniu się lub opuszczaniu organizacji przez e-maile poufnych treści

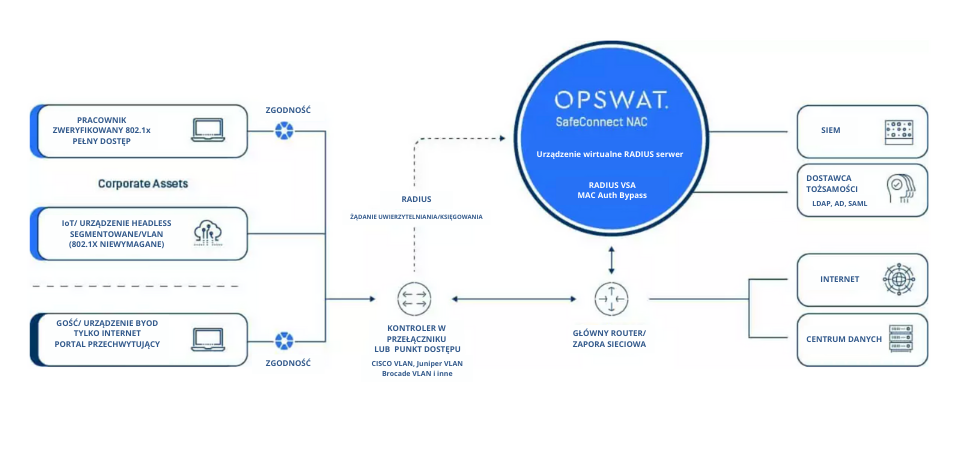

Kontrola dostępu do sieci

Kontrola dostępu do sieci (NAC) zapewnia widoczność sieci w czasie rzeczywistym i zapobiega ryzykownym BYOD, IOT i innym urządzeniom z dostępu do zasobów sieciowych.

Wraz ze wzrostem liczby i typów urządzeń uzyskujących dostęp do sieci, ważne jest, aby zapewnić widoczność wszystkich urządzeń i ich lokalizacji w sieci. Uniemożliwia to niezgodnym lub ryzykownym urządzeniom uzyskanie dostępu do sieci lub aplikacji. Rozwiązania NAC umożliwiają pełne zarządzanie polisami i cyklem życia urządzeń.

Co się stanie, jeśli nie wdrożę rozwiązania NAC?

Bez NAC trudno mieć pewność, że wiesz wszystko w swojej sieci, możesz zablokować nieautoryzowany dostęp, a wszystkie urządzenia są bezpieczne. O wiele trudniej jest też wykazać zgodność z wewnętrznymi zasadami i regulacjami zewnętrznymi.

Trust no file. Trust no device.

Klienci OPSWAT

Partnerzy technologiczni OPSWAT

OPSWAT Platform jako narzędzie ochrony sektorów krytycznych

Sprawdź zastosowanie wszystkich produktów oferowanych w ramach platformy MetaDefender oraz MetaAccess.

Wyzwania

Organizacje rządowe stały się celem ataków, a ich podatności zostały wykorzystane przez zagrożenia, takie jak Stuxnet i Flame co m.in. doprowadziło do publikacji poufnych dokumentów na WikiLeaks. Raporty wskazują, że liczba ataków cybernetycznych na rządy znacznie wzrosła w ostatnich latach i przewiduje się, że będą najważniejszym zagrożeniem dla Stanów Zjednoczonych i Europy w najbliższym czasie. Organizacje rządowe muszą być w stanie chronić się przed nieautoryzowanym przedostaniem się zagrożeń do swoich systemów, a także przed utratą poufnych danych.

Rozwiązania

Metadefender Rozwiązania OPSWAT pomagają organizacjom rządowym zabezpieczyć swoje sieci przed zagrożeniami zewnętrznymi i utratą danych, umożliwiając kontrolę przepływu danych do i z bezpiecznych sieci. Metadefender chroni przed ryzykiem przedostania się malware do wewnątrz poprzez umożliwienie konfiguracji szczegółowych filtrów do kontroli i „sterylizacji” danych cyfrowych. Wiele organizacji wykorzystuje Metadefender jako punkt kontrolny zewnętrznych bezpiecznych urządzeń multimedialnych, takich jak napędy USB, płyty CD, DVD i karty pamięci, które poddawane są skanowaniu. Organizacje mogą zakazać stosowania zewnętrznych urządzeń wewnątrz sieci i podłączyć kioski do bezpiecznego FTP, tak aby w ten sposób zeskanowane i zatwierdzone pliki mogły być przesyłane do wewnątrz. Metadefender możne również integrować silniki zapobiegania utracie/wyciekowi danych, żeby sprawdzać pliki, które pracownik lub wykonawca ma zamiar wynieść na zewnątrz.

Metascan OPSWAT Metascan wykorzystuje technologię wielu silników anti-malware do skanowania treści i jest używany przez wiele organizacji mających obawy co do do transferów plików między bezpiecznymi sieciami. Dzięki integracji Metascan z istniejącym procesem transferu, organizacje rządowe mogą skanować każdy plik za pomocą wielu silników antywirusowych, aby upewnić się, że są „czyste”, przed ich przesłaniem do sieci o statusie wyższego ryzyka.

Wyzwania

Jednostki użyteczności publicznej oraz obiekty jądrowe są stale narażone na ataki cybernetyczne i zmagają się z groźbą infekcji złośliwym oprogramowaniem, takim jak Stuxnet. Z tego względu, zostały wdrożone regulacje rządowe, wymagające od tych organizacji zapewnienia ochrony przed cyberatakami.

Rozwiązanie

W celu zapewnienia zgodności z nowymi przepisami, które wymuszają ochronę przed przeniknięciem złośliwego oprogramowania do organizacji na kilka sposobów, wiele jednostek użyteczności publicznej skorzystało z rozwiązań OPSWAT aby mieć pewność, że zagrożenia nie przedostaną się do wewnątrz poprzez napędy USB, karty pamięci, lub CD / Płyty DVD, które przynoszą ze sobą pracownicy i kontrahenci. OPSWAT Metadefender zapewnia kontrolę nad danymi wchodzącymi do wewnątrz bezpiecznej sieci, umożliwiając konfigurację wielu filtrów treści opartych na typie pliku, rozmiarze pliku, wynikach skanowania silnikami anti-malware i wielu innych. To pozwala jednostkom użyteczności publicznej na stworzenie bezpiecznego trybu przepływu danych oraz przestrzegania przepisów.

Wyzwania

Organizacje w branży finansowej są odpowiedzialne za znaczną ilość poufnych danych, które muszą chronić przed rosnącą liczbą ataków cybernetycznych skierowanych na tą branżę. Instytucje finansowe muszą stosować się do rygorystycznych przepisów, które wymagają od nich odpowiedniej ochrony danych poufnych.

Prawo wymaga od instytucji finansowych, aby zabezpieczały informacje i wrażliwe dane klientów. Jednym z wymogów jest wdrożenie środków w celu zapobiegania, wykrywania i reagowania na ataki cybernetyczne, włamania lub inne sytuacje awaryjne systemu.

Standard bezpieczeństwa danych branży kart płatniczych (PCI DSS) – Wymagania PCI DSS dotyczą wszystkich organizacji, które przechowują, przetwarzają lub przesyłają dane użytkowników kart. Jednym z wymogów, które nakłada PCI jest wykorzystanie i regularne aktualizacje programów antywirusowych. Standardy stanowią, że oprogramowanie antywirusowe musi być używane na wszystkich systemach które mogą być zaatakowane złośliwym oprogramowaniem w celu ochrony systemów przed obecnymi i nowo powstającymi zagrożeniami. Dodatkowo, mechanizmy antywirusowe muszą być aktualne, działać aktywnie i muszą być w stanie generować logi do inspekcji. Ponadto firmy muszą chronić przed zaawansowanymi zagrożeniami wykorzystującymi niestandardowe złośliwe oprogramowanie, które może nie być wykrywane przez tradycyjne programy antywirusowe.

Komisja Papierów Wartościowych i Giełd – Podczas gdy obecne wymogi dotyczące ujawniania informacji nie specjalnie odnoszą się do bezpieczeństwa cybernetycznego, wytyczne z Wydziału Finansów Przedsiębiorstw Komisji stanowią, że czynniki ryzyka związane z bezpieczeństwem danych są ważnym elementem i że spółki publiczne powinny zachować bezpieczeństwo w ramach swoich zwykłych procedur ujawniania informacji. Wdrażanie najlepszych praktyk w zakresie bezpieczeństwa cybernetycznego w celu zapobieżenia naruszeniu danych pomoże ograniczyć ekspozycję firmy i odpowiedzialności w tym zakresie.

Oprócz obowiązku ochrony danych klientów, organizacje również muszą ponosić ogromne koszty w przypadku wystąpienia naruszenia danych, co zwiększa znaczenie utrzymania bezpieczeństwa danych. W celu ochrony danych i przeciwstawiania się atakom cybernetycznym, organizacje muszą zabezpieczyć sieć przed zagrożeniami z zewnętrznych źródeł, takich jak e-mail, zewnętrzne urządzenia multimedialne, użytkownicy korzystający z dostępu zdalnego, a także muszą upewnić się, że dane nie wyciekły na utraconych lub skradzionych urządzeniach.

Rozwiązanie

Rozwiązania OPSWAT oparte na multi-skanujących pod kątem malware silnikach pomagają zapewnić ochronę przed znanymi i nieznanymi złośliwymi oprogramowaniami pochodzącymi z różnych źródeł. Zmniejszają narażenie na wystąpienie potencjalnych naruszeń danych i pomagają instytucjom finansowym spełnić wymogi bezpieczeństwa.

Zaawansowana ochrona przed złośliwym oprogramowaniem:

Metascan zapewnia zaawansowaną ochronę przed złośliwym oprogramowaniem, które mogą być ukierunkowane na serwery, stacje robocze, internetowe serwery proxy, serwery poczty elektronicznej i bezpieczne systemy transferu plików. Metascan oferuje multi-skanowanie z maksymalna liczbą 30 silników Anti-Malware. Wykorzystując wiele silników Anti-Malware, współczynnik wykrywania szkodliwego oprogramowania znacznie wzrosta i nowe zagrożenia mogą być wykrywane szybciej. W celu ochrony przed zagrożeniami, w tym zaawansowanych „zero-day” i ukierunkowanych ataków, Metascan oferuje technologię „odkażania” danych, która usuwa ewentualne wbudowane zagrożenia poprzez konwersję plików do innego formatu, takich jak konwersja do formatu PDF dokumentu programu Word i odwrotnie. Dzięki zastosowaniu wielu silników skanowania i technologii „odkażania” danych, bezpieczne sieci mogą otrzymać optymalną ochronę przed znanymi i nieznanymi zagrożeniami. Metascan może pomóc w zapobieganiu ataków cybernetycznych i zapewnić zgodność z ustawami prawnymi, wymaganiami PCI DSS, KNF, itp…

Bezpieczeństwo poczty elektronicznej:

„Spear phishing” to popularny wektor cyberataku. E-mail typu Spear phishing będzie zachęcał odbiorcę do kliknięcia na link lub otwarcie załącznika, co spowoduje instalację złośliwego oprogramowania i zapewni dostęp do systemu. Dzięki Metascan Mail Agent lub Policy Patrol Mail Security, wszystkie załączniki wiadomości e-mail będą skanowane przez wiele silników Anti-Malware, a podczas korzystania z Policy Patrol Mail Security, wszelkie nieznane osadzone zagrożenia mogą zostać usunięte przez zmianę formatu pliku załącznika. Ponadto, przy użyciu technologii weryfikacji typu pliku, załączniki e-mail próbujące sfałszować format pliku mogą być zablokowane. Poprzez wykrywanie i zapobieganie próbom spear phishingu, krytyczne systemy infrastrukturalne mogą być chronione przed zagrożeniami i dostępem osób nieuprawnionych. Ponadto Policy Patrol Security for Exchange może wykonywać kontrolę zawartości i zapobiegać wysłaniu e-maili zawierających np. dane kart kredytowych, wspomagając w ten sposób zgodność z wymogami PCI DSS.

Bezpieczeństwo przenośnych nośników:

Przenośne nośniki (takie jak napędy USB, płyty CD / DVD i urządzenia mobilne), stanowią kolejny sposób dla cyber przestępców na uzyskanie dostępu do systemu. Jedenym ze znanych sposobów był robak Stuxnet, który rozprzestrzenił się za pośrednictwem zainfekowanego dysku USB. Szeroko stosowany Metadefender zapewnia, że wszystkie urządzenia wymienne wniesione przez pracowników, kontrahentów lub dostawców są najpierw skanowane za pomocą wielu silników antywirusowych i są wolne od wirusów, zanim zostaną dopuszczone do pracy w bezpiecznej sieci. Metadefender może być zainstalowany w punkcie końcowym lub kiosku i może być stosowany jako punkt kontrolny w celu ochrony przed zagrożeniami przenośnych nośników, co zapobiega możliwości naruszania danych.

Wyzwania

Sektor energetyczny, składający się z przemysłu naftowego, gazowego i chemicznego, elektrycznego i węglowego oraz odnawialnych źródeł energii, jest ciągle narażony na cyberataki. Głośne ataki w sektorze energetycznym to „Niedźwiedź Energetyczny” (za pomocą trojana Havex) i Icefog (przy użyciu backdoora zwanego Javafog). Sektor energetyczny jest szczególnie narażony, ponieważ posiada cenne własności intelektualne i świadczy usługi o znaczeniu krytycznym, które mogą być celem ataków przez haktywistów lub osoby z zewnątrz kraju o zamiarach sabotażowych i destabilizacyjnych. Z istniejącymi systemami zbudowanymi nawet kilkadziesiąt lat temu, które nie zostały zbudowane z myślą o atakach cybernetycznych, energetyka stoi przed kolejnym wyzwaniem mającym na celu inwestycje w środki bezpieczeństwa cybernetycznego systemów. Przy wzroście liczby coraz bardziej wyrafinowanych cyberataków, przemysł energetyczny musi nadążyć za zmieniającym się krajobrazem zagrożeń. Przepisy bezpieczeństwa cybernetycznego zostały zintensyfikowane. Standardy wymuszają na obiektach energetycznych uzyskanie wysokiego poziomu pewności, że ich krytyczne systemy są chronione przed cyberatakami poprzez egzekwowanie kontroli przepływu informacji, kontroli dostępu urządzeń przenośnych i mobilnych oraz skanowania urządzeń pod kątem wykrycia złośliwego oprogramowania.

Rozwiązanie

OPSWAT oferuje wielopoziomowe podejście, tak aby pomóc przedsiębiorstwom energetycznym ochronić się przed cyberatakami i zabezpieczyć różny przepływ danych do i na zewnątrz organizacji. Rozwiązania OPSWAT zapewniają zwiększone wykrywanie znanych i nieznanych zagrożeń (w tym zaawansowanych zagrożeń). Środki bezpieczeństwa e-mail oraz skanowania mediów przenośnych, zapewniają znaczącą ochronę krytycznych systemów infrastruktury.

Zaawansowana ochrona przed złośliwym oprogramowaniem:

Metascan zapewnia zaawansowaną ochronę przed złośliwym oprogramowaniem, które mogą być ukierunkowane na serwery, stacje robocze, internetowe serwery proxy, serwery poczty elektronicznej i bezpieczne systemy transferu plików. Metascan oferuje multi-skanowanie z maksymalną liczbą 30 silników Anti-Malware. Wykorzystując wiele silników Anti-Malware, współczynnik wykrywania szkodliwego oprogramowania znacznie wzrasta i nowe zagrożenia mogą być wykrywane szybciej. W celu ochrony przed zagrożeniami, w tym zaawansowanych „zero-day” i ukierunkowanych ataków, Metascan oferuje technologię „odkażania” danych, która usuwa ewentualne wbudowane zagrożenia poprzez konwersję plików do innego formatu, takich jak konwersja do formatu PDF dokumentu programu Word i odwrotnie. Dzięki zastosowaniu wielu silników skanowania i technologii „odkażania” danych, bezpieczne sieci mogą otrzymać optymalną ochronę przed znanymi i nieznanymi zagrożeniami.

Bezpieczeństwo poczty elektronicznej:

„Spear phishing” to popularny wektor cyberataku, włączając trojana Havex i wirusa Shamoon które ukierunkowane są na branżę energetyczną. Ze względu na fakt, że ataki typu spear phishing skierowane są tylko do niewielkiej liczby osób, są one trudniejsze do wykrycia przez zwykły filtr antyspamowy lub jeden silnik antywirusowy. E-mail typu Spear phishing będzie zachęcał odbiorcę do kliknięcia na link lub otwarcie załącznika, co spowoduje instalację złośliwego oprogramowania i zapewni dostęp do systemu. Dzięki Metascan Mail Agent lub Policy Patrol Mail Security, wszystkie załączniki wiadomości e-mail będą skanowane przez wiele silników Anti-Malware, a podczas korzystania z Policy Patrol Mail Security, wszelkie nieznane osadzone zagrożenia mogą zostać usunięte przez zmianę formatu pliku załącznika. Ponadto, przy użyciu technologii weryfikacji typu pliku, załączniki e-mail próbujące sfałszować format pliku mogą być zablokowane. Poprzez wykrywanie i zapobieganie próbom spear phishingu, krytyczne systemy infrastrukturalne mogą być chronione przed zagrożeniami i dostępem osób nieuprawnionych.

Bezpieczeństwo przenośnych nośników:

Przenośne nośniki (takie jak napędy USB, płyty CD / DVD i urządzenia mobilne), stanowią kolejny sposób dla cyber przestępców na uzyskanie dostępu do systemu. Jednym ze znanych sposobów był robak Stuxnet, który rozprzestrzenił się za pośrednictwem zainfekowanego dysku USB. Szeroko stosowany w przemyśle jądrowym Metadefender zapewnia, że wszystkie urządzenia wymienne wniesione przez pracowników, kontrahentów lub dostawców są najpierw skanowane za pomocą wielu silników antywirusowych i są wolne od wirusów, zanim zostaną dopuszczone do pracy w bezpiecznej sieci. Metadefender może być zainstalowany na stacji roboczej lub kiosku, i jest powszechnie stosowany jako punkt kontrolny w celu ochrony infrastruktury, środowisk kontrolowanych przez SCADA, przemysłowych systemów sterowania (ICS) i systemów sterowania procesami przed ryzykiem zainfekowania przez nośniki wymienne.

Wyzwania

Kilka incydentów w ostatnich latach, włączając fałszywe alarmy krytyczne wywołane przez McAfee i Microsoft Security Essentials, uwidoczniły problemy które wynikały z błędnej identyfikacji binariów wykrywanych jako zagrożenia przez jakikolwiek silnik Anti-Malware (czy to fałszywie czy prawidłowo): niezliczone przypadki klientów, którzy stracili czas i środki, aby rozwiązać problem. Podczas gdy producenci oprogramowania nie są w stanie w pełni chronić przed takimi sytuacjami, trzeba podejmować odpowiednie środki ostrożności, aby być w stanie skutecznie wykrywać malware.

Producenci oprogramowania również musza podjąć wyzwanie związane z kompatybilnością ich aplikacji z innymi technologiami. Niezgodności mogą powodować przykre doświadczenia dla użytkowników, obniżać wydajność, a nawet spowodować awarię systemu. Producenci systemów Anti-Malware muszą ocenić urządzenia w kontekście niekompatybilności programów przed instalacją. Dostawcy aplikacji bezpieczeństwa muszą upewnić się, że ich produkty są zgodne z szeroką gamą technologii i rozwiązań sieciowych, wykorzystywanych do pracy zdalnie, tak aby klienci mogli otrzymywać zdalną pomoc i wsparcie oraz mogli zdobyć informacje o stanie swojego komputera.

Rozwiązanie

Metascan jest idealnym rozwiązaniem dla producentów oprogramowania do skanowania plików binarnych przed wypuszczeniem na rynek. Poprzez skanowanie za pomocą wszystkich głównych silników antywirusowych, producenci mogą zidentyfikować zagrożenia lub fałszywe alarmy, które muszą zostać usunięte, zanim nowe oprogramowanie zostanie dopuszczone do sprzedaży. Wielu producentów również może zintegrować Metascan ze swoimi rozwiązaniami, aby uzupełnić ofertę o funkcjonalność multi-skanowania.

AppRemover pozwala dostawcy Anti-Malware na identyfikację istniejącego oprogramowania Anti-Malware na komputerze użytkownika końcowego przed instalacją i zapewnia możliwość jego odinstalowania, tak aby nie spowodować komplikacji poprzez działanie wielu aplikacji Anti-Malware. To zapewnia użytkownikom bezproblemową instalację i zmniejsza ilość problemów zgłaszanych do producenta.

Certyfikacja OPSWAT sprawdza kompatybilność aplikacji zabezpieczających stacje robocze z wiodącymi technologiami i rozwiązaniami sieciowymi, tak aby użytkownicy doświadczali mniej problemów przy próbie połączenia.

Wyzwania

Wraz z codziennie pojawiającym się nowym złośliwym oprogramowaniem, rozpoznawanie i analizowanie zagrożeń staje się coraz bardziej trudnym zadaniem. Osoby badający Malware, którzy pracują w celu zwiększenia ochrony przed zagrożeniami, mają do dyspozycji ogromne zasoby próbek zaawansowanych szkodliwych programów do analizy, a zespoły śledcze pracujące nad identyfikacją cyber przestępców mają ogromne zasoby niezidentyfikowanych plików przez które muszą przebrnąć. Grupy te potrzebują szybszego, bardziej zautomatyzowanego procesu klasyfikowania znanych zagrożeń, tak aby mogli skoncentrować swoje wysiłki na nieznanych plikach wymagających analizy.

Rozwiązanie

Metascan dostarcza rozwiązania do automatycznego skanowania, które mogą być zintegrowane z procesami „Malware researchers” w celu poprawy szybkości, wydajności i dokładności. Dzięki identyfikacji znanych zagrożeń, Metascan zmniejsza wolumen plików, które muszą być wysyłane do bardziej intensywnej analizy, dzięki czemu klienci mogą efektywniej wykorzystywać swoje zasoby. OPSWAT także integruje swoje rozwiązania z kilkoma technologiami tzw. „wirtualnej piaskownicy testowej” (ang: sandbox technology), aby zapewnić kompletne, zintegrowane rozwiązanie dla „malware researchers”.

Wyzwania

Firmy w branży medycznej i placówki ochrony zdrowia muszą podjąć dodatkowe środki ostrożności w celu zapewnienia utrzymania prywatności poufnych danych pacjenta, zgodnie z wymogami GIODO i HIPAA. Wymagania są takie, aby organizacje odpowiednio chroniły prywatność chronionych elektronicznych informacji zdrowotnych które gromadzą, tworzą, utrzymują lub przesyłają. Gdy dochodzi do naruszenia (coraz częściej) tych poufnych danych, organizacje służby zdrowia narażają się na znaczne koszty związane ze skutkami naruszenia.

Rozwiązanie

Technologie OPSWAT zapewniają idealne rozwiązania dla każdego z tych wyzwań, z którymi mierzą się dzisiejsze instytucje edukacyjne. AppRemover wymusza odinstalowanie starych aplikacji bezpieczeństwa, tak aby nowe mogły być zainstalowane na wszystkich komputerach studentów i wykładowców. Metascan zapewnia ochronę poczty elektronicznej i serwery wysyłania plików skanując pliki przychodzące poprzez mechanizm wielu silników antywirusowych, zwiększając pewność, że szkodliwe oprogramowanie nie wejdzie do sieci. Wiele uniwersytetów również wykorzystuje Metascan dla swoich wydziałów informatycznych w celu ułatwienia badań nad malware.

Uniwersytety, które wybierają rozwiązania sieciowe producentów takich Juniper, Cisco lub innych, w celu umożliwienia studentom i pracownikom naukowym uzyskania dostępu do chronionych zasobów mogą określić listę zatwierdzonych aplikacji Anti-Malware, wybierając aplikacje certyfikowane przez OPSWAT. Aplikacje te będą zgodne z rozwiązaniami sieciowymi uczelni a film wideo OPSWAT pomoże również wyjaśnić uczniom, dlaczego powinni korzystać z aplikacji Anti-Malware z tej listy, tak by mniej pytań było kierowanych do działu Help Desk.

Wyzwania

Firmy w branży medycznej i placówki ochrony zdrowia muszą podjąć dodatkowe środki ostrożności w celu zapewnienia utrzymania prywatności poufnych danych pacjenta, zgodnie z wymogami GIODO i HIPAA. Wymagania są takie, aby organizacje odpowiednio chroniły prywatność chronionych elektronicznych informacji zdrowotnych które gromadzą, tworzą, utrzymują lub przesyłają. Gdy dochodzi do naruszenia (coraz częściej) tych poufnych danych, organizacje służby zdrowia narażają się na znaczne koszty związane ze skutkami naruszenia.

Rozwiązanie

Wielu naruszeniom poufnych danych można by zapobiec poprzez zapewnienie odpowiednich aplikacji i ustawień zabezpieczeń na stacjach roboczych. Poprawnie skonfigurowane oprogramowanie szyfrujące, na przykład, może chronić poufne dane na urządzeniu, natomiast monitorowanie tysięcy urządzeń wykorzystywanych przez organizacje opieki zdrowotnej jest trudnym zadaniem dla IT i administratorów sieci. OPSWAT Gears pozwala organizacjom zachować zgodność z GIODO i HIPAA, umożliwiając kontrolę nad urządzeniami w sieci. Gears umożliwia administratorom monitorowanie i alertowanie o stanie urządzeń końcowych, w tym, np. czy oprogramowanie do szyfrowania dysku twardego jest zainstalowane i włączone.

Rozwiązania OPSWAT pomagają także chronić przed złośliwym oprogramowaniem, które mogą naruszyć bezpieczeństwo danych. Metadefender daje organizacji kontrolę nad przepływem danych do i z ich bezpiecznej sieci poprzez umożliwienie szczegółowych filtrów danych, które należy stosować dla różnych użytkowników i grup. Metascan zapewnia wielokrotne silniki skanowania zintegrowane z istniejącą architekturą bezpieczeństwa w celu skanowania plików w e-mailach lub serwerach do przesłania plików. Metascan Client szybko skanuje w poszukiwaniu zagrożeń, takich jak keyloggery na zdalnych komputerach, zanim otrzymają dostęp do sieci.

Wyzwania

Dostawcy rozwiązań SSL VPN i NAC chcą dać swoim klientom możliwość ustawiania zasad dostępu w oparciu o ocenę urządzeń końcowych, natomiast problemem są tysiące aplikacji firm trzecich, które mogą być zainstalowane na tych urządzeniach. Upewnienie się, że wszystkie aplikacje są kompatybilne, tak aby użytkownicy końcowi byli w stanie przejść kontrolę zgodności jest nie lada wyzwaniem. Bez zbudowania zespołu nie są w stanie stale zapewnić wsparcia dla nowych produktów, Dostawcy bez zbudowanego zespołu zapewniającego pomoc techniczną dla swoich nowych produktów często polegają na potencjale systemu Microsoft Windows, co niesie ze sobą nowe problemy, typu: jak zapobiec fałszowaniu, jak wykonać potrzebne czynności naprawcze, co zrobić z użytkownikami komputerów Mac i w jaki sposób regulować działanie rozwiązań poza systemami Anti-Malware i firewallem.

Rozwiązanie

OESIS Framework pozwala dostawcom rozwijać funkcje służące do wiarygodnego wykrywania, klasyfikowania i zarządzania aplikacjami firm trzecich w wielu kategoriach na platformach: Windows, Mac i Linux zainstalowanych na urządzeniach końcowych. OESIS zapewnia wsparcie dla ważnych działań naprawczych, a także dla typów aplikacji niedostępnych za pośrednictwem usługi WMI. Zespół OPSWAT buduje wsparcie dla nowych funkcji i aplikacji po to żeby twój produkt/rozwiązanie mogło nadążyć za stale rosnącą listą aplikacji, bez konieczności angażowania zespołu inżynierów do wykonania tych czynności.

OPSWAT, jest firmą zlokalizowaną w San Francisco, która dostarcza oprogramowanie do zarządzania i bezpieczeństwa infrastruktury IT. Założona w 2002 roku. OPSWAT dostarcza rozwiązania i technologie, które chronią urządzenia i zabezpieczają przepływ danych cyfrowych. Intuicyjne aplikacje OPSWAT i kompleksowe zestawy (development kits) są wdrażane przez firmy sektora SMB, duże przedsiębiorstwa oraz przez klientów OEM. Obecnie są wykorzystywane dla ponad 100 milionów stacji roboczych na całym świecie

Jesteśmy polską firmą informatyczną z siedzibą w Warszawie, należącą do kategorii „Value Added Reseller” (VAR). Naszym priorytetem jest dostarczanie wysokiej jakości rozwiązań i usług na bazie produktów renomowanych producentów branży informatycznej i telekomunikacyjnej. Zajmujemy się dystrybucją produktów marki OPSWAT zapewniając naszym klientom pomoc oraz wsparcie na każdym etapie wdrożenia.

Jeżeli jesteście Państwo zainteresowani skorzystaniem z naszych usług, zachęcamy do kontaktu mailowego bądź telefonicznego. Wszystkie dane znajdzie Państwo w stopce poniżej.