Sicherheit der Dateiübertragung

Diskussion über die Sicherheit der Dateiübertragung

Der Dateitransfer ist für das effektive Funktionieren einer Organisation unerlässlich und wird für die Zusammenarbeit zwischen den Mitarbeitern der Organisation und zur Steigerung der Produktivität der Benutzer benötigt. Sie sind ein wichtiger Bestandteil der meisten Webanwendungen und -dienste. Sie stellen jedoch ein ernsthaftes Sicherheitsrisiko dar, da Cyberkriminelle Ihre Server oder Ihr gesamtes System durch den Versand bösartiger Dateien gefährden können.

Herkömmliche Erkennungs- und Präventionsmechanismen reichen nicht aus, um zu verhindern, dass Cyberkriminelle versuchen, bösartige Inhalte hochzuladen, um in Ihre Umgebung einzudringen und Ihre Daten zu stehlen.

Die Integration mehrerer Lösungen, die zur Bewertung verdächtiger Dateien und zur Aufdeckung von Lecks in vertraulichen Daten erforderlich sind, ist kostspielig und zeitaufwändig.

Unternehmen benötigen eine robuste Schutzschicht zwischen den übertragenen Dateien und ihrem Netzwerk.

Warum Sie einen Sicherheitsschutz für die Dateiübertragung benötigen

Schützen Sie Ihre Nutzer

Angreifer können Endbenutzer ins Visier nehmen und ihre Systeme infizieren. Sie können sensible Informationen und personenbezogene Daten von ihnen stehlen.

Ihre Kollaborationsplattform und Ihr Hosting können versehentlich bösartige Samples hosten und verbreiten, die illegale, anstößige oder urheberrechtlich geschützte Inhalte/Daten enthalten, was zu behördlichen Geldstrafen, kostspieligen Rechtsstreitigkeiten und schlechter Publicity führen kann.

Schützen Sie Ihre kritische Infrastruktur

Hacker können die Sicherheitsvorkehrungen umgehen und eine neue Datei hochladen oder eine bestehende Datei überschreiben, die dann für einen serverseitigen Angriff genutzt werden kann. Sie können dann die Kontrolle über Ihren Server und Ihre Daten übernehmen, Ihre Website/Anwendung deaktivieren, Lösegeld von Ihnen fordern, vertrauliche Informationen verkaufen/offenlegen oder weitere bösartige Dateien auf Ihr System hochladen.

Wenn eine sehr große Datei hochgeladen wird (mehrstufige Archive usw.), kann dies zu einer starken Beanspruchung der Serverressourcen und zu Störungen des Dienstes führen.

Wie kann OPSWAT bei der Verwaltung der Sicherheit von Dateiübertragungen helfen?

Zero-Day- und erweiterter Schutz vor Malware

Zero-Day-Angriffe, Advanced Persistent Threats (APTs) und ausgeklügelte Malware können sich in harmlosen Dateien verstecken und herkömmliche Antivirenlösungen umgehen.

Die OPSWAT Deep CDR (Content Disarm and Reconstruction)-Technologie bereinigt mehr als 100 gängige Dateitypen, um sowohl bekannte als auch unbekannte Bedrohungen abzuwehren – einschließlich Bedrohungen mit Technologien zur Vermeidung von Malware, wie z. B. völlig unerkennbare Malware, VMware-Erkennung, Obfuskation und mehr. Das Ergebnis sind sichere Dateien für den Endnutzer.

Vermeidung von Datenverlusten

Erkennung, Sperrung und Schwärzung vertraulicher und geschützter Daten wie Kreditkartennummern und Sozialversicherungsnummern.

Überprüfen Sie den Inhalt von mehr als 40 gängigen Dateitypen auf vertrauliche Daten und persönliche Informationen (PII) mit der Proactive DLP (Data Loss Prevention)-Technologie und verhindern Sie potenzielle Datenschutzverletzungen und Verstöße gegen gesetzliche Vorschriften.

Erfüllung von Compliance-Anforderungen

Die gesetzlichen Vorschriften werden durchgesetzt, um Verstöße und Verletzungen der Privatsphäre zu minimieren. Die Einhaltung von Vorschriften ist zeitaufwändig und kann kostspielig sein. Wenn Anforderungen wie HIPAA, RODO, PCI-DSS usw. Werden sie nicht eingehalten, kann dies zu erheblichen Geldstrafen und Bußgeldern führen.

OPSWAT-Technologien bieten konforme Prozesse, umfassende Transparenz und detaillierte Berichtsfunktionen, um die Anforderungen der OWASP-Richtlinien zu erfüllen.

Erkennung und Prävention von Malware

OPSWAT bietet eine proprietäre Multiscanning-Technologie und ist der bekannte Branchenführer, der mehr als 99 % der bekannten Malware-Bedrohungen proaktiv erkennt, indem er Signaturen, Heuristiken, NGAV und maschinelles Lernen einsetzt.

Die gleichzeitige Analyse, bei der die kombinierte Bedrohungsabwehr von mehr als 30 Anti-Malware-Engines zum Einsatz kommt, ist eine fortschrittliche Technologie zur Erkennung und Abwehr von Bedrohungen, die die Erkennungsraten erhöht, die Erkennungszeiten bei Ausbrüchen verkürzt und die Resilienz gegenüber Problemen mit Anti-Malware-Anbietern gewährleistet.

Bewertung von Schwachstellen vor der Implementierung

Hochgeladene Dateien können Sicherheitslücken in fehlerhaften Bibliotheken oder Anwendungen auslösen. Unternehmen sind zunehmend anfällig für Angriffe während des Erkennungszeitraums, d. h. wenn eine Anwendung installiert wird und eine Schwachstelle entdeckt wird. OPSWAT File-based Vulnerability Assessment – scannt und analysiert Binärdateien und Installationsprogramme, die über die Website hochgeladen werden, um bekannte Anwendungsschwachstellen zu erkennen, bevor sie installiert oder bereitgestellt werden.

Sicherheitsbewertung der Dateiübertragung

OPSWAT Professional Services kann die Bereitschaft zur sicheren Dateiübertragung schnell beurteilen. Wir passen die Bewertung auf der Grundlage unserer bewährten Methodik an die spezifischen Bedürfnisse Ihrer Organisation an und erstellen anschließend einen detaillierten Analysebericht mit weiteren Diskussionen und Empfehlungen.

OPSWAT BIETET ALLES, WAS SIE FÜR EINE SICHERE DATEIÜBERTRAGUNG BENÖTIGEN:

Sichtbarkeit

Sofortige Überwachung und Bewertung des Sicherheitsstatus und potenzieller Risiken. Das Echtzeit-Dashboard warnt sofort vor potenziellen Bedrohungen und Ressourcenlücken. Gehen Sie der Sache auf den Grund, um alle Problembereiche zu untersuchen und Abhilfemaßnahmen zu ergreifen.

Hohe Leistung und Skalierbarkeit

Schnelles Scannen und Rekonstruieren von Dateien in Millisekunden ohne Beeinträchtigung der Leistung. Skalierbarkeit für jedes Volumen dank unserer integrierten Hochleistungsarchitektur und Lastausgleichsfunktionen.

Einfache und flexible Implementierung

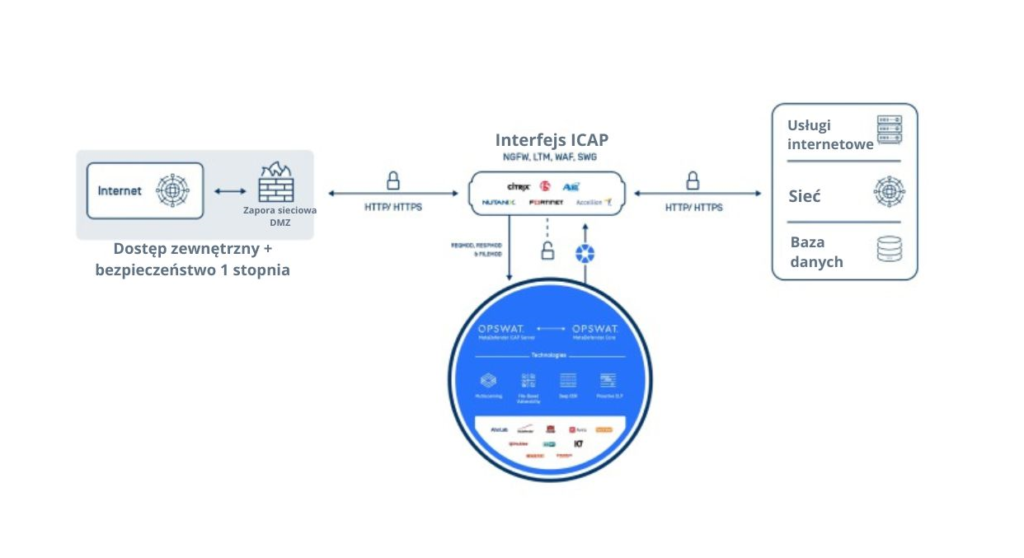

Schnelle und skalierbare lokale und Cloud-Implementierung unter Verwendung der REST-API oder eines Produkts, das das Internet Content Adaptation Protocol (ICAP) unterstützt.

Unterstützung für mehrere Plattformen (Windows, Linux) und mehrere Bereitstellungsmodi (Docker, Cloud, Datacenter).

Was bieten wir an?

Integration mit REST API

ICAP-Schnittstelle