Malware-Analyse

Dateien privat und effektiv analysieren

Cyberkriminelle entwickeln immer raffiniertere Malware und neue Angriffsmethoden zur Bekämpfung von Antimalwaresystemen. Bei der Durchführung der Malware-Analyse haben die Malware-Spezialisten Der Sicherheitsausschuss prüft Dateien und erkennt böswillige Aktivitäten, so dass er schnell reagieren oder Bedrohungen beseitigen kann, bevor ernsthafte Schäden entstehen können.

- Wie können Malware-Analysten bösartigen Code eindämmen und untersuchen, ohne ihn auszuführen oder das System zu beeinträchtigen?

- Wie können die Spezialisten der Kann der Sicherheitsausschuss die neuesten Bedrohungen schnell bewerten und Einblicke in bewährte Verfahren der Cybersicherheit gewinnen?

Unternehmen benötigen ein umfassendes und wachsames Malware-Analyse-Tool zur Bekämpfung von Angriffen der nächsten Generation.

WAS IST EINE MALWARE-ANALYSE?

Bei der Malware-Analyse werden die Bedrohung, die Absicht und die Funktionalität einer Malware untersucht. Dieser Prozess gibt Aufschluss über den Typ, die Art der Malware, die Angriffsmethoden usw. und ermöglicht es Incident-Respondern, Bedrohungsforschern und Sicherheitsanalysten, Sicherheitsvorfälle schnell und effektiv einzugrenzen und darauf zu reagieren, während sie gleichzeitig die Ursache von Cyberangriffen finden und den Schutz ihrer Netzwerkinfrastruktur verbessern.

In der Regel gibt es 3 Arten der Malware-Analyse:

- Bei der statischen Analyse werden Schadprogramme analysiert, ohne dass sie ausgeführt werden, wobei hauptsächlich signaturbasierte und heuristische Erkennungstechniken zum Einsatz kommen.

- Bei der dynamischen Analyse wird das Verhalten von Malware analysiert, wenn sie in einer isolierten Umgebung ausgeführt wird, die keine Auswirkungen auf das eigentliche System hat.

- Die hybride Analyse kombiniert statische und dynamische Analyse und bietet Malware-Analysten die Vorteile beider Ansätze.

Die geschäftlichen Herausforderungen der Malware-Analyse

- Falsch-positive Alarme aufgrund der Verwendung von einer oder mehreren AV-Engines

- Sorge um den Datenschutz beim Hochladen von Dateien in die Cloud zur Analyse

- Zeitaufwändiger und schwerfälliger Prozess aufgrund der Verwendung unterschiedlicher Sicherheitsprodukte

- Es gibt einen Mangel an Fachkräften in diesem Bereich. Interne Cybersicherheit und die Zahl der Malware-Samples nimmt weiter zu

- Fehlen einer automatischen Analyse und von Abhilfemaßnahmen

- Zero-Day- und fortgeschrittene, ausweichende Malware, die begrenzte Malware-Analysetools umgeht

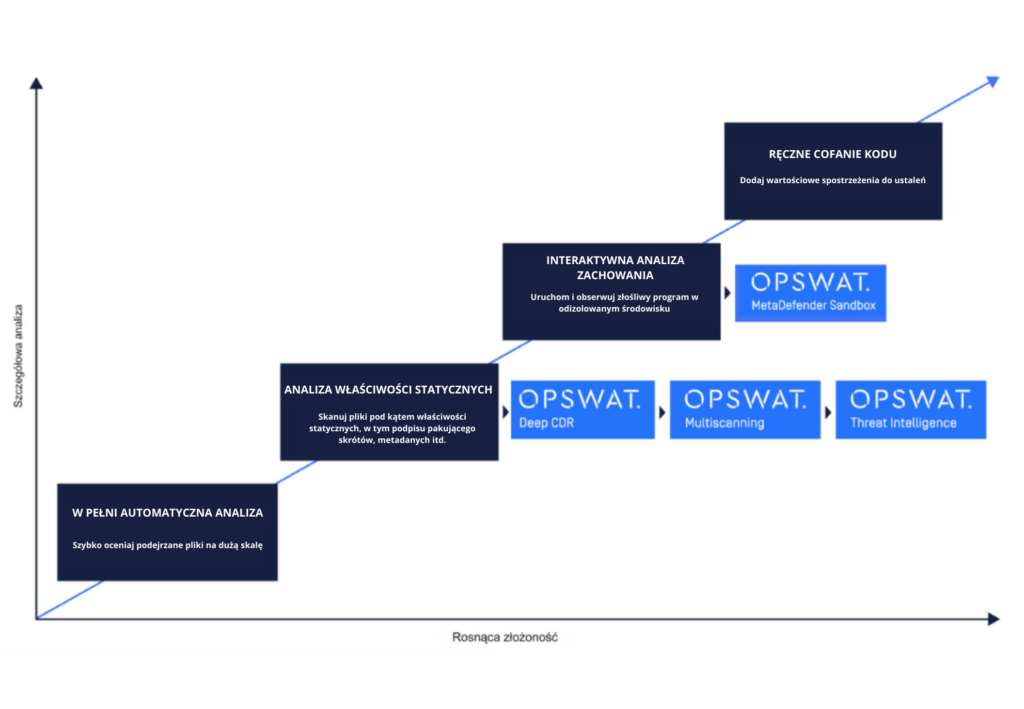

Etappen der Malware-Analyse

Die Malware-Analyse kann in vier verschiedenen Phasen erfolgen:

Wie kann die Malware-Analyse von OPSWAT helfen?

Halten Sie Ihre Dateien privat

Sie können den Datenschutz für Ihre Dateien kontrollieren, auch lokal oder in der Cloud. MetaDefender Core kann lokal eingesetzt werden, so dass bösartige Dateien offline analysiert werden können. Andernfalls werden Ihre Dateien über die MetaDefender Cloud-Plattform privat in einem temporären Speicher verarbeitet und unmittelbar nach Abschluss des Analyseberichts gelöscht. Dadurch wird sichergestellt, dass vertrauliche Dateien vertraulich bleiben und dass die Scan-Ergebnisse vertraulich behandelt werden, so dass Kriminelle sie nicht für nachrichtendienstliche Zwecke nutzen können.

Maximieren Sie Ihre Malware-Erkennungsrate

OPSWAT Multiscanning ermöglicht es, dass jede Datei von mehr als 30 Malware-Schutz-Engines gescannt wird, was zu einer Erkennungsrate von mehr als 99 % führt. Durch die Kombination von Erkennungsmethoden, die auf Signaturen, Heuristiken, Emulation und maschinellem Lernen basieren, ist Multiscanning neuen Angriffstechniken immer einen Schritt voraus. Unsere Technologie ermöglicht es dem System, Dateien mit hoher Geschwindigkeit zu verarbeiten und die Rate der falschen Treffer zu reduzieren.

Sichere Ausführung von Malware mit Verhaltensanalyse

Das verdächtige Verhalten einer Datei sollte in ihrem natürlichen Zustand verstanden werden. Die Sandbox-Technologie von OPSWAT bietet Unternehmen eine leistungsstarke dynamische Analyse mit Fehlervermeidungstechniken und flexibler Analysekonfiguration, die einen detaillierten Bericht über das Dateiverhalten zur Ausführungszeit liefert. Auf diese Weise kann das Verhalten bösartiger Inhalte und ausführbarer Dateien überwacht und verstanden werden, und Unternehmen können den besten Weg zur Abhilfe bestimmen – bevor ihre Systeme infiziert werden.

Nutzen Sie die Vorteile der Echtzeit-Bedrohungsanalyse

Jeden Tag werden Millionen von Malware-Angriffen durchgeführt. Selbst bekannte Bedrohungen können herkömmliche Antivirensoftware überwinden. Unser schnellster Suchdienst für Dateiverknüpfungen auf dem Markt – Threat Analysis bewertet schnell die Reputation einer Datei und untersucht Malware. Außerdem profitieren die Analyseteams von Signaturen, die von Malware-Forschern aus der ganzen Welt bereitgestellt werden, die jeweils eine andere Untergruppe von Malware-Samples untersuchen.

Zero-Day- und ausweichende Malware erkennen und verhindern

Unsere erstklassige Deep Content Disarm and Reconstruction (Deep CDR)-Technologie trägt nicht nur zur Optimierung des Reaktionsflusses auf Vorfälle bei, indem sie bereinigte Versionen von Dateien liefert, sondern unterstützt auch die forensisch fundierte Malware-Analyse. Mit Deep CDR können Sie verdächtige Objekte, die in Dateien eingebettet sind, wie Makros, Hyperlinks und OLE-Objekte, analysieren, ohne sie auszuführen. Dateierweiterungen werden untersucht, damit scheinbar komplexe Dateien nicht einfacher erscheinen und als bösartige Inhalte gekennzeichnet werden, so dass Unternehmen gewarnt werden, wenn sie angegriffen werden.

Umfassender automatischer Analysebericht

OPSWAT MetaDefender ist effektiver als jede andere konkurrierende Malware-Analyselösung und nutzt sowohl unsere branchenführenden statischen als auch dynamischen Analysetechnologien. Unsere vollautomatischen Tools erstellen umfassende und detaillierte Berichte über die zu untersuchende Datei, wie z. B. Registrierungsschlüssel, Dateiaktivität, Prozessaktivität, Netzwerkaktivität und mehr. Alle extrahierten Daten werden automatisch verarbeitet und über ein visuelles Echtzeit-Dashboard gemeldet, das es dem Sicherheitsteam ermöglicht, Malware sofort zu blockieren. Der Prozess und die Richtlinien können so konfiguriert werden, dass sie den individuellen Anforderungen des Unternehmens entsprechen.

WARUM SOLLTEN SIE SICH FÜR DIE MALWARE-ANALYSE VON OPSWAT ENTSCHEIDEN?

Verbessern Sie Ihre Fähigkeiten zur Erkennung und Abwehr von Bedrohungen und minimieren Sie Fehlalarme mit den branchenführenden Technologien von OPSWAT, die einen effizienteren und schnelleren Prozess für die Untersuchung von Vorfällen und die Analyse von Malware ermöglichen.

Schnelles Scannen und Rekonstruieren von Dateien in Millisekunden ohne Beeinträchtigung der Leistung. Skalierbarkeit für jedes Volumen dank integrierter Hochleistungsarchitektur und Load-Balancing-Funktionen.

Schnelle und skalierbare Implementierung lokal und in der Cloud unter Verwendung der REST-API.

Administratoren können mehrere Workflows erstellen, um verschiedene Sicherheitsrichtlinien zu handhaben.

Eine zentralisierte Benutzeroberfläche mit einem visuellen Dashboard für den Sicherheitsstatus in Echtzeit, das einen vollständigen Überblick über die Anlagen und eine sofortige Warnung vor potenziellen Bedrohungen bietet.

Wir bieten Unternehmen eine leistungsstarke Kontrolle über die Cybersicherheit durch eine einzige Plattform, die einen höheren ROI, eine höhere Akzeptanz, geringere Gemeinkosten und weniger geschulte Fachkräfte für die Überwachung komplexer Systeme ermöglicht.