Sécurité du transfert de fichiers

Discussion sur la sécurité des transferts de fichiers

Le transfert de fichiers est essentiel au bon fonctionnement d’une organisation et est nécessaire à la collaboration entre les employés de l’organisation et à l’augmentation de la productivité des utilisateurs. Ils constituent un élément essentiel de la plupart des applications et services web. Cependant, ils présentent un risque sérieux pour la sécurité, car les cybercriminels peuvent compromettre vos serveurs ou l’ensemble de votre système en envoyant des fichiers malveillants.

Les mécanismes traditionnels de détection et de prévention ne suffisent pas à empêcher les cybercriminels de tenter de télécharger du contenu malveillant pour pénétrer dans votre environnement et voler vos données.

L’intégration des multiples solutions nécessaires pour évaluer les fichiers suspects et détecter les fuites de données confidentielles est coûteuse et prend du temps.

Les entreprises ont besoin d’une couche de protection solide entre les fichiers qu’elles transfèrent et leur réseau.

Pourquoi avez-vous besoin d'une protection de sécurité pour le transfert de fichiers ?

Protégez vos utilisateurs

Les attaquants peuvent cibler les utilisateurs finaux et infecter leurs systèmes. Ils peuvent leur voler des informations sensibles et des informations personnelles identifiables.

Votre plateforme de collaboration et votre hébergement peuvent héberger et distribuer par inadvertance des échantillons malveillants qui peuvent contenir des données ou des contenus illégaux, offensants ou protégés par le droit d’auteur, ce qui entraîne des amendes réglementaires, des litiges coûteux et une mauvaise publicité.

Protégez vos infrastructures critiques

Les pirates peuvent contourner la sécurité et télécharger un nouveau fichier ou écraser un fichier existant, ce qui peut être utilisé pour lancer une attaque côté serveur. Ils peuvent alors prendre le contrôle de votre serveur et de vos données, désactiver votre site web/application, vous demander une rançon, vendre/divulguer des informations sensibles ou télécharger d’autres fichiers malveillants sur votre système.

Si un fichier très volumineux est téléchargé (archives à plusieurs niveaux, etc.), cela peut entraîner une forte consommation des ressources du serveur et perturber le service.

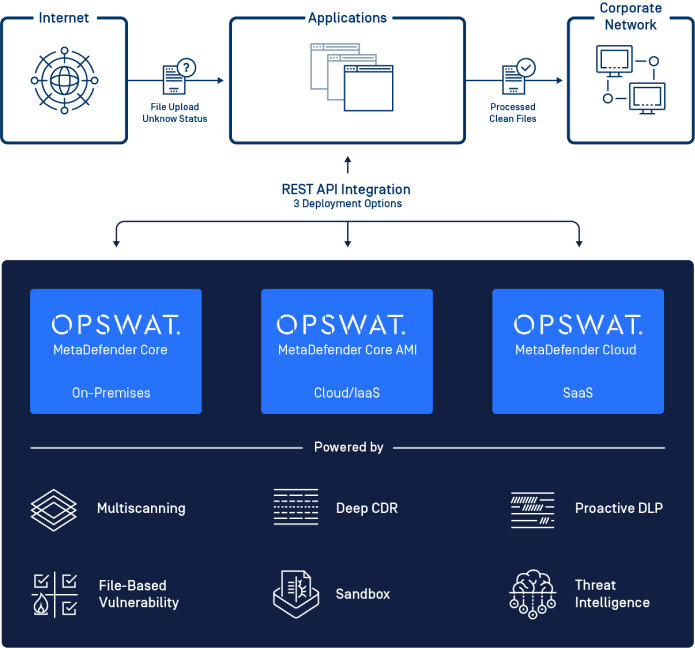

Comment OPSWAT peut-il aider à gérer la sécurité des transferts de fichiers ?

Protection zéro jour et protection avancée contre les logiciels malveillants

Les attaques de type « jour zéro », les menaces persistantes avancées (APT) et les logiciels malveillants sophistiqués peuvent être dissimulés dans des fichiers inoffensifs et contourner les solutions antivirus traditionnelles.

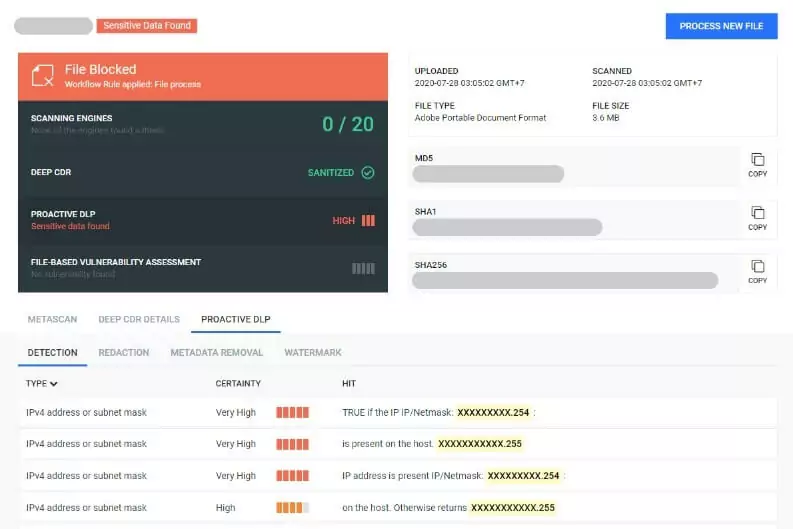

La technologie OPSWAT Deep CDR (Content Disarm and Reconstruction) nettoie plus de 100 types de fichiers courants afin de prévenir les menaces connues et inconnues, y compris les menaces dotées d’une technologie d’évitement des logiciels malveillants, comme les logiciels malveillants totalement indétectables, la détection VMware, l’obscurcissement et bien plus encore. Les résultats obtenus sont des fichiers sûrs pour les utilisateurs finaux.

Prévention des pertes de données

Détecter, bloquer et expurger les données confidentielles et exclusives telles que les numéros de cartes de crédit et les numéros d’assurance nationale.

Vérifiez le contenu de plus de 40 types de fichiers courants pour détecter les données confidentielles et les informations personnelles (PII) grâce à la technologie Proactive DLP (Data Loss Prevention) et prévenez les violations potentielles de données et les infractions à la réglementation.

Répondre aux exigences de conformité

Les règles réglementaires sont appliquées afin de minimiser les infractions et les violations de la vie privée. Le respect des exigences de conformité prend du temps et peut s’avérer coûteux. Si les exigences telles que HIPAA, RODO, PCI-DSS, etc. Si elles ne sont pas respectées, cela peut entraîner des amendes et des pénalités importantes.

Les technologies OPSWAT fournissent des processus conformes, une visibilité complète et des capacités de reporting détaillées pour aider à répondre aux exigences des lignes directrices de l’OWASP.

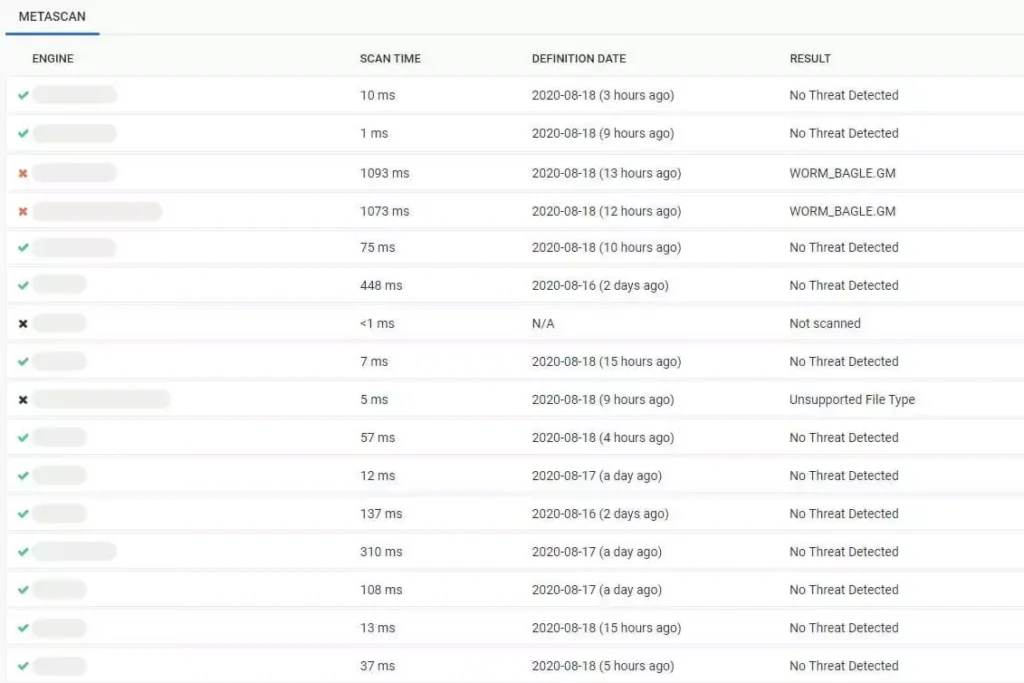

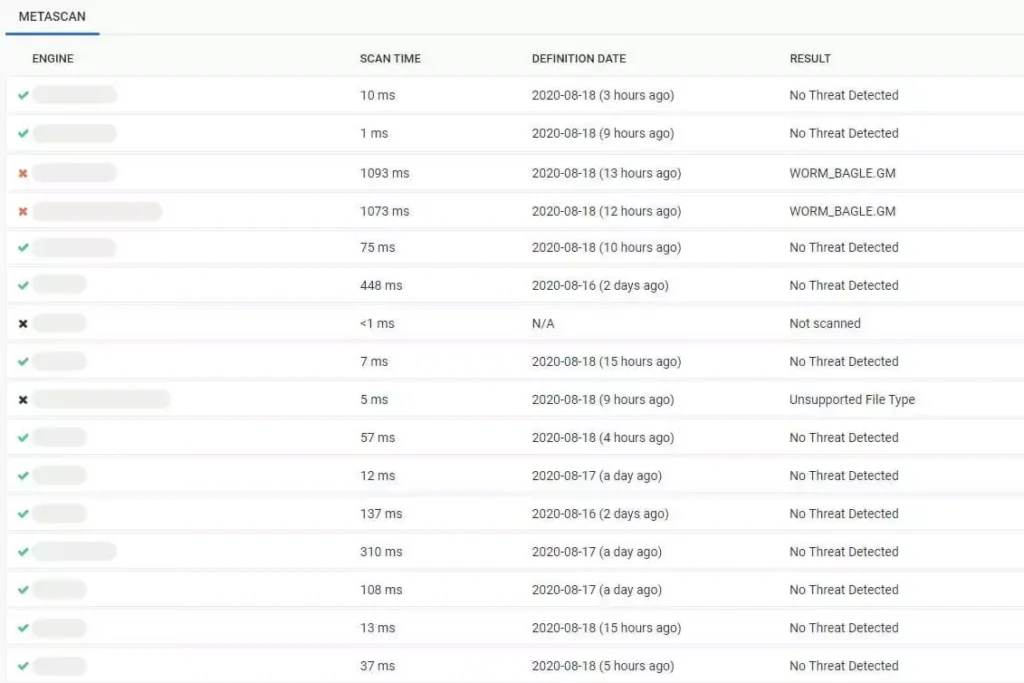

Détection et prévention des logiciels malveillants

OPSWAT propose une technologie propriétaire de multiscanning, et est le leader connu de l’industrie. Il détecte de manière proactive plus de 99% des menaces connues de logiciels malveillants en utilisant des signatures, des heuristiques, NGAV, et l’apprentissage automatique.

L’analyse simultanée, qui s’appuie sur la prévention combinée des menaces de plus de 30 moteurs antimalware, est une technologie avancée de détection et de prévention des menaces qui augmente les taux de détection, réduit les délais de détection des épidémies et assure la résilience face aux problèmes des fournisseurs d’anti-malware.

Évaluer les vulnérabilités avant la mise en œuvre

Les fichiers téléchargés peuvent déclencher des vulnérabilités dans des bibliothèques ou des applications défectueuses. Les organisations sont de plus en plus vulnérables aux attaques pendant la fenêtre de détection, lorsqu’une application est installée et qu’une vulnérabilité est détectée. OPSWAT File-based Vulnerability Assessment – scanne et analyse les fichiers binaires et les programmes d’installation téléchargés via le site web afin de détecter les vulnérabilités connues des applications avant qu’elles ne soient installées ou déployées.

Évaluation de la sécurité du transfert de fichiers

Les services professionnels d’OPSWAT peuvent rapidement évaluer l’état de préparation à la sécurisation des transferts de fichiers. Nous adaptons l’évaluation aux besoins spécifiques de votre organisation sur la base de notre méthodologie éprouvée et fournissons ensuite un rapport d’analyse détaillé avec des discussions et des recommandations supplémentaires.

OPSWAT FOURNIT TOUT CE DONT VOUS AVEZ BESOIN POUR SÉCURISER LE TRANSFERT DE FICHIERS :

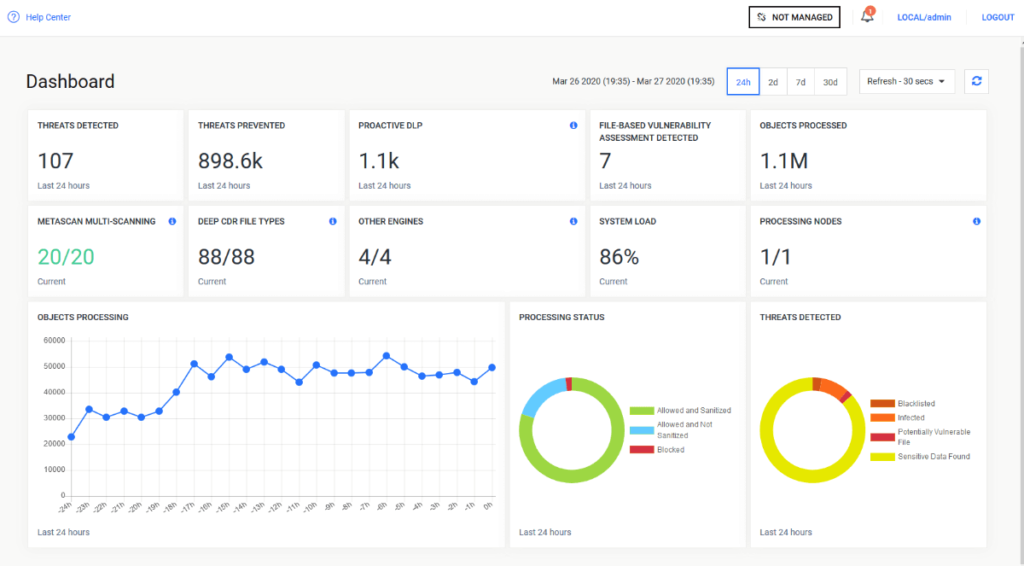

Visibilité

Contrôler et évaluer instantanément l’état de la sécurité et les risques potentiels. Le tableau de bord en temps réel signale immédiatement les menaces potentielles et les lacunes en matière de ressources. Approfondir l’analyse pour examiner les points préoccupants et prendre des mesures correctives.

Haute performance et évolutivité

Analyse et reconstruction rapides des fichiers en quelques millisecondes sans affecter les performances. Évolutivité vers n’importe quel volume grâce à notre architecture haute performance intégrée et à nos fonctions d’équilibrage de la charge.

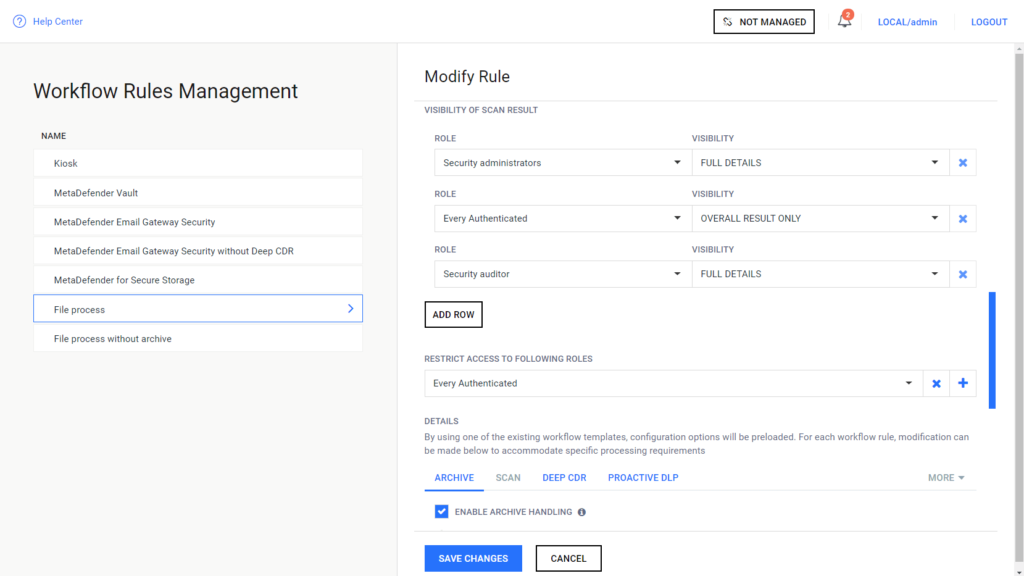

Une mise en œuvre simple et flexible

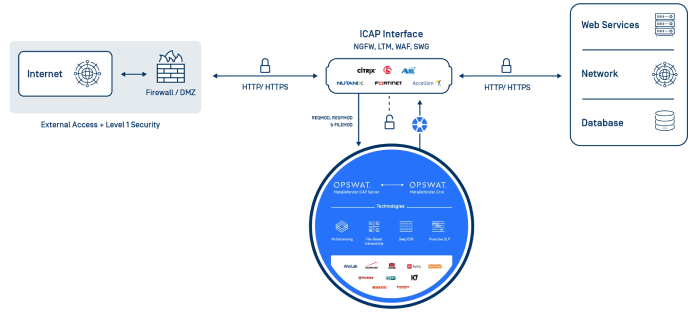

Mise en œuvre locale et en nuage rapide et évolutive à l’aide de l’API REST ou de tout produit prenant en charge le protocole d’adaptation du contenu Internet (ICAP).

Prise en charge de plusieurs plateformes (Windows, Linux) et de plusieurs modes de déploiement (Docker, Cloud, Datacenter).

Que proposons-nous ?

Intégration avec l’API REST

Interface ICAP