Segurança da transferência de ficheiros

Discussão sobre a segurança da transferência de ficheiros

A transferência de ficheiros é essencial para o funcionamento eficaz de uma organização e é necessária para a colaboração entre os funcionários da organização e para aumentar a produtividade dos utilizadores. São um componente crítico da maioria das aplicações e serviços Web. No entanto, representam um sério risco de segurança, uma vez que os cibercriminosos podem comprometer os seus servidores ou todo o seu sistema através do envio de ficheiros maliciosos.

Os mecanismos tradicionais de deteção e prevenção são insuficientes para impedir que os cibercriminosos tentem carregar conteúdos maliciosos para penetrar no seu ambiente e roubar os seus dados.

A integração das várias soluções necessárias para avaliar ficheiros suspeitos e detetar fugas de dados confidenciais é dispendiosa e morosa.

As empresas necessitam de uma camada robusta de proteção entre os ficheiros que transferem e a sua rede.

Porque é que precisa de proteção de segurança para a transferência de ficheiros

Proteja os seus utilizadores

Os atacantes podem visar os utilizadores finais e infetar os seus sistemas. Podem roubar-lhes informações sensíveis e informações de identificação pessoal.

A sua plataforma de colaboração e alojamento pode, inadvertidamente, alojar e distribuir amostras maliciosas que podem conter conteúdos/dados ilegais, ofensivos ou protegidos por direitos de autor, resultando em multas regulamentares, litígios dispendiosos e má publicidade.

Proteja a sua infraestrutura crítica

Os piratas informáticos podem contornar a segurança e carregar um novo ficheiro ou substituir um ficheiro existente, que pode ser utilizado para lançar um ataque do lado do servidor. Podem então assumir o controlo do seu servidor e dos seus dados, desativar o seu site/aplicação, pedir um resgate, vender/divulgar informações sensíveis ou carregar mais ficheiros maliciosos para o seu sistema.

Se for carregado um ficheiro muito grande (arquivos de vários níveis, etc.), isso pode causar um grande consumo de recursos do servidor e perturbar o serviço.

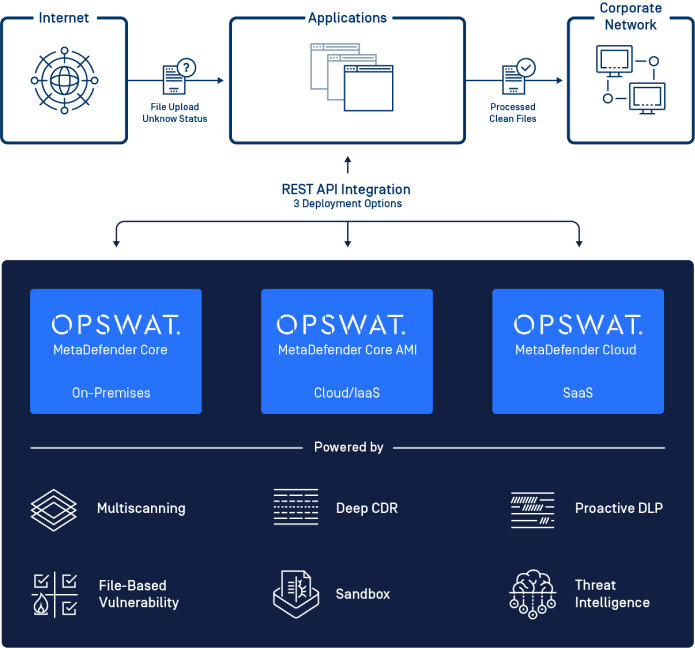

Como é que o OPSWAT pode ajudar a gerir a segurança da transferência de ficheiros?

Proteção avançada e de dia zero contra malware

Os ataques de dia zero, as ameaças persistentes avançadas (APT) e o malware sofisticado podem ser escondidos em ficheiros inofensivos e contornar as soluções antivírus tradicionais.

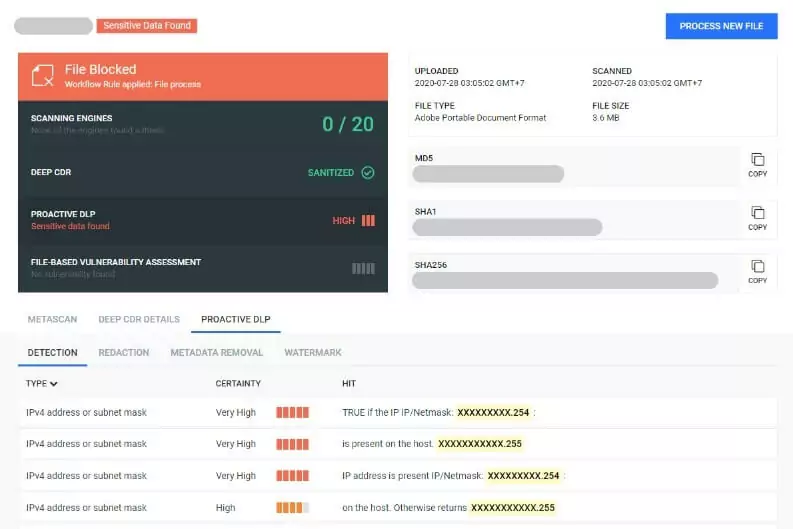

A tecnologia OPSWAT Deep CDR (Content Disarm and Reconstruction) limpa mais de 100 tipos de ficheiros comuns para evitar ameaças conhecidas e desconhecidas – incluindo ameaças com tecnologia de prevenção de malware, como malware completamente indetetável, deteção VMware, ofuscação e muito mais. Os resultados resultantes são ficheiros de utilização segura para os utilizadores finais.

Prevenção de perda de dados

Detetar, bloquear e eliminar dados confidenciais e proprietários, tais como números de cartões de crédito e números de segurança social.

Verifique o conteúdo de mais de 40 tipos de ficheiros populares em busca de dados confidenciais e informações pessoais (PII) com a tecnologia DLP (Data Loss Prevention) proactiva e evite potenciais violações de dados e violações regulamentares.

Cumprir os requisitos de conformidade

As regras regulamentares são aplicadas para minimizar as infracções e as violações da privacidade. O cumprimento dos requisitos de conformidade é moroso e pode ser dispendioso. Se os requisitos como HIPAA, RODO, PCI-DSS, etc. Se não forem cumpridos, podem resultar em coimas e sanções significativas.

As tecnologias OPSWAT fornecem processos compatíveis, visibilidade abrangente e capacidades de elaboração de relatórios pormenorizados para ajudar a cumprir os requisitos das directrizes OWASP.

Deteção e prevenção de malware

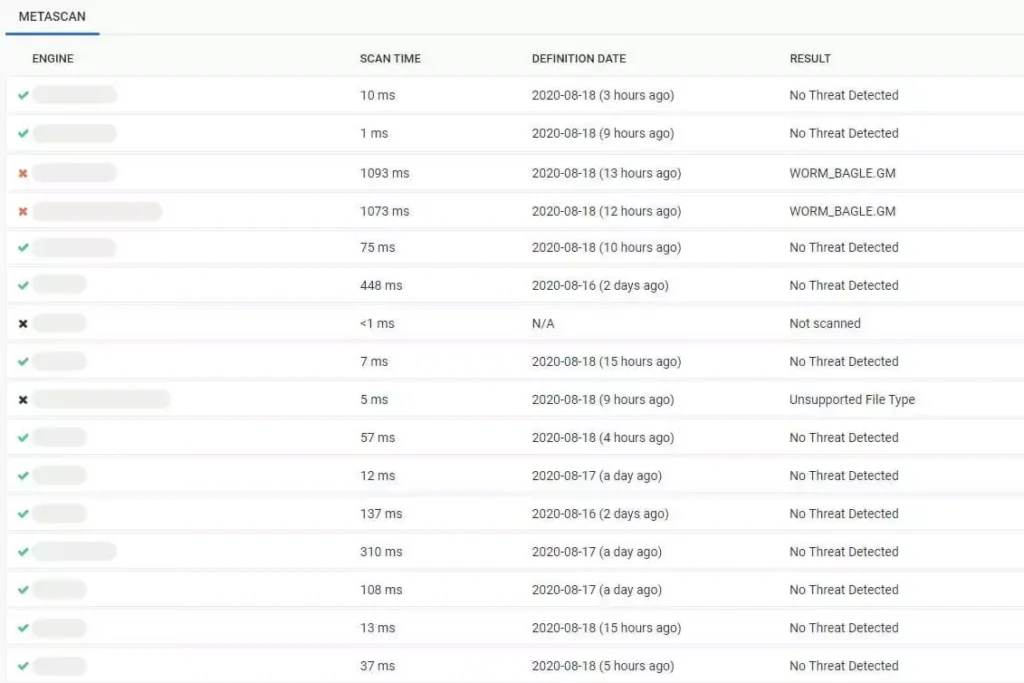

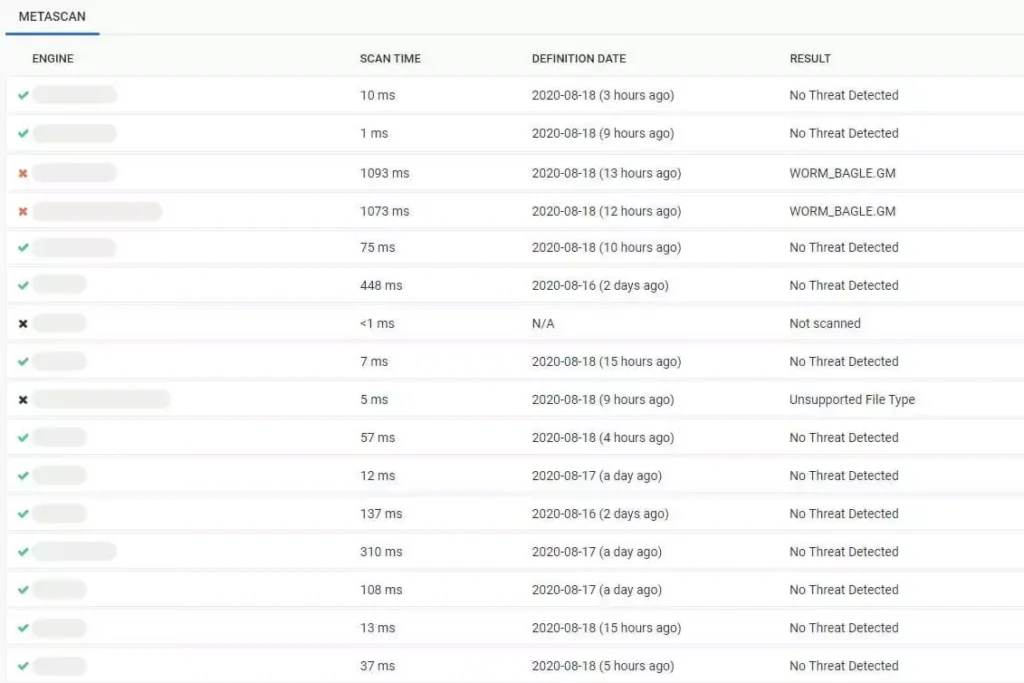

O OPSWAT fornece tecnologia proprietária Multiscanning, é o líder conhecido no sector e detecta proactivamente mais de 99% das ameaças de malware conhecidas, utilizando assinaturas, heurística, NGAV e aprendizagem automática.

A análise simultânea que aproveita a prevenção combinada de ameaças de mais de 30 mecanismos antimalware é uma tecnologia avançada de deteção e prevenção de ameaças que aumenta as taxas de deteção, diminui os tempos de deteção de surtos e oferece resiliência aos problemas dos fornecedores de antimalware.

Avaliar as vulnerabilidades antes da implementação

Os ficheiros carregados podem desencadear vulnerabilidades em bibliotecas ou aplicações danificadas. As organizações estão cada vez mais vulneráveis a ataques durante a janela de deteção, quando uma aplicação é instalada e quando uma vulnerabilidade é detectada. Avaliação de vulnerabilidades baseada em ficheiros OPSWAT – verifica e analisa binários e instaladores carregados através do sítio Web para detetar vulnerabilidades de aplicações conhecidas antes de serem instaladas ou implementadas.

Avaliação da segurança da transferência de ficheiros

Os serviços profissionais da OPSWAT podem avaliar rapidamente a preparação para proteger as transferências de ficheiros. Adaptamos a avaliação às necessidades específicas da sua organização com base na nossa metodologia comprovada e, em seguida, fornecemos um relatório de análise pormenorizado com mais discussões e recomendações.

O OPSWAT FORNECE TUDO O QUE É NECESSÁRIO PARA PROTEGER A TRANSFERÊNCIA DE FICHEIROS:

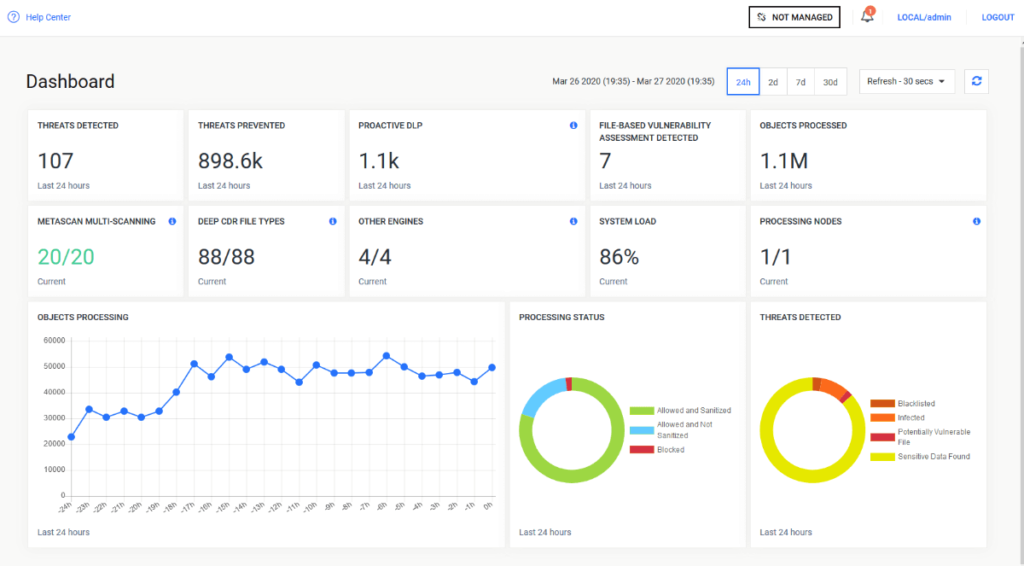

Visibilidade

Monitorizar e avaliar instantaneamente o estado da segurança e os riscos potenciais. O painel de controlo em tempo real alerta imediatamente para potenciais ameaças e lacunas de recursos. Aprofundar a investigação de quaisquer áreas de preocupação e tomar medidas correctivas.

Elevado desempenho e escalabilidade

Digitalização rápida e reconstrução de ficheiros em milissegundos sem afetar o desempenho. Escalabilidade para qualquer volume graças à nossa arquitetura incorporada de elevado desempenho e às funcionalidades de equilíbrio de carga.

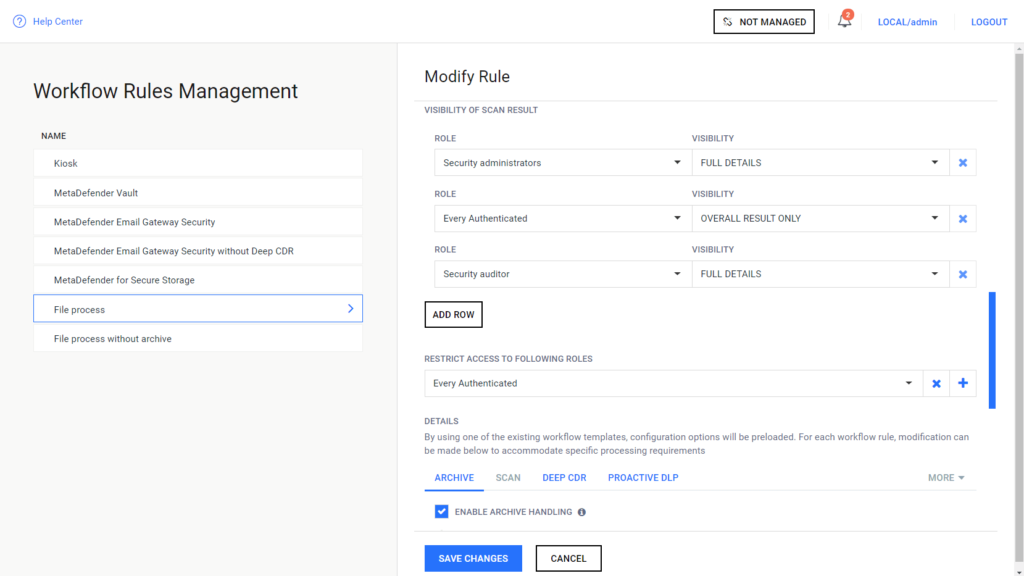

Implementação simples e flexível

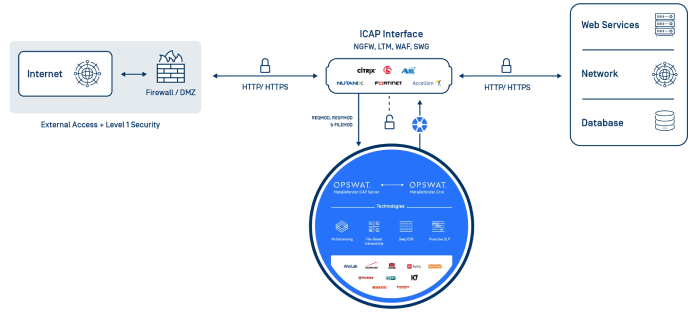

Implementação local e na nuvem rápida e escalável utilizando a API REST ou qualquer produto que suporte o Protocolo de Adaptação de Conteúdos da Internet (ICAP).

Suporte para várias plataformas (Windows, Linux) e vários modos de implantação (Docker, Cloud, Datacenter).

O que é que oferecemos?

Integração com a API REST

Interface ICAP