Soluciones transversales

Crea un proceso de transferencia de datos que garantice la seguridad y la confianza de

en toda la estructura.

¿Cómo proteger las transferencias de archivos en toda la empresa, especialmente en dispositivos sobre los que no se tiene control? La transferencia de archivos dentro y fuera de entornos seguros es problemática. Los archivos que entran a través de medios portátiles y dispositivos transitorios presentan oportunidades de infección. Los archivos almacenados pueden contener ataques de día cero, temporalmente imperceptibles y latentes en los servidores. Si se permite que los archivos salgan de entornos seguros, se corre el riesgo de que se filtren datos confidenciales.

Presentación de MetaDefender

PRESTACIONES

Los programas maliciosos siguen eludiendo las defensas existentes a medida que los ciberdelincuentes crean amenazas cada vez más sofisticadas y las empresas aplican una protección insuficiente. Los datos sensibles pueden ser robados o transferidos accidentalmente. OPSWAT protege activamente los datos sensibles en cada punto de transmisión.

Muchos de los especialistas del La seguridad permite que los archivos pasen a la red tras un único análisis antivirus. Para detectar las amenazas más recientes, OPSWAT utiliza hasta más de 30 motores antimalware.

Los requisitos de cumplimiento están diseñados para minimizar las infracciones y las violaciones de la privacidad. Garantizar el cumplimiento lleva mucho tiempo y puede ser costoso si no se cumplen los requisitos.

OPSWAT ayuda a respaldar procesos conformes, visibilidad integral e informes detallados para ayudar a cumplir los requisitos de NERC CIP 003-7, NEI 08-09, NIST 800-53, PCI DSS, RODO, Bulk Power Executive Order 13920 y una amplia gama de otras normativas globales.

Las fronteras pueden ser virtuales, físicas o móviles. OPSWAT controla de forma segura la transferencia de archivos desde dispositivos entre niveles de seguridad, sistemas y puntos físicos de transferencia.

El crecimiento global de trabajadores remotos, BYOD y contratistas ha dado lugar a un aumento exponencial del número de dispositivos no gestionados. Conectar dispositivos a ciegas a una red interna o a la nube pone a las empresas en grave peligro. OPSWAT bloquea el acceso de dispositivos no fiables a entornos físicos y virtuales hasta que hayan sido revisados y parcheados a fondo.

Los archivos son vulnerables a las infecciones durante la transmisión. OPSWAT aplica procesos seguros de transferencia de archivos, analiza continuamente en busca de malware y añade firmas digitales para garantizar la integridad de los archivos.

Las herramientas funcionan mejor cuando se combinan con una toma de decisiones informada. Los productos OPSWAT introducen procesos sencillos y eficaces. Los empleados sabrán cómo introducir, almacenar, transmitir y extraer datos de forma segura en toda la empresa, manteniendo al mismo tiempo el cumplimiento de las normas de seguridad. Si se introducen intencionada o accidentalmente en el entorno soportes portátiles no autorizados, los procesos de seguridad bloquearán el acceso de los soportes a los dispositivos y las redes.

Ofrecemos muchos productos para una amplia gama de aplicaciones: gestionamos la seguridad y el cumplimiento entre dominios.

El quiosco MetaDefender actúa como guardián digital, comprobando todos los soportes en busca de malware, vulnerabilidades de seguridad y datos confidenciales. El quiosco está diseñado para instalarse en el punto físico de entrada a instalaciones seguras.

Vault es una solución segura de almacenamiento y recuperación de archivos que protege los archivos críticos. Vault funciona en tándem con el quiosco para proporcionar una forma segura y eficaz de gestionar la protección frente a amenazas.

MetaDefender es una solución portátil basada en USB para comprobar los dispositivos en busca de malware, vulnerabilidades y datos confidenciales antes de que entren o salgan de una organización. La unidad está diseñada para su uso cuando se valora la portabilidad y no se dispone de una conexión de red externa.

El cliente OPSWAT bloquea el uso no autorizado de medios extraíbles en todos los puntos finales y los analiza en busca de malware antes de que se copie ningún archivo en los sistemas internos. El cliente también puede forzar el uso de cualquier medio procesado y aprobado sólo por MetaDefender Kiosk en la entrada de su organización.

La gestión centralizada ofrece un único panel para gestionar globalmente varias implantaciones de OPSWAT, actualizar políticas y configuraciones, y supervisar el estado de todas las instancias prácticamente en tiempo real.

Escenarios de aplicación

- Kiosco independiente MetaDefender

- MetaDefender Kiosk para MetaDefender Vault

- Kiosco MetaDefender a cliente OPSWAT

- De MetaDefender Vault a MetaDefender Vault

- MetaDefender Drive

- Diodo de datos

QUIOSCO INDEPENDIENTE DE METADEFENDER

Los medios extraíbles se pueden utilizar dentro de la organización, pero deben ser procesados por el quiosco MetaDefender. Cuando el usuario escanee el contenido del soporte, los archivos maliciosos se bloquearán/eliminarán, los datos sensibles podrán redactarse y sólo quedarán en el soporte los archivos verificados, que se trasladarán a zonas seguras.

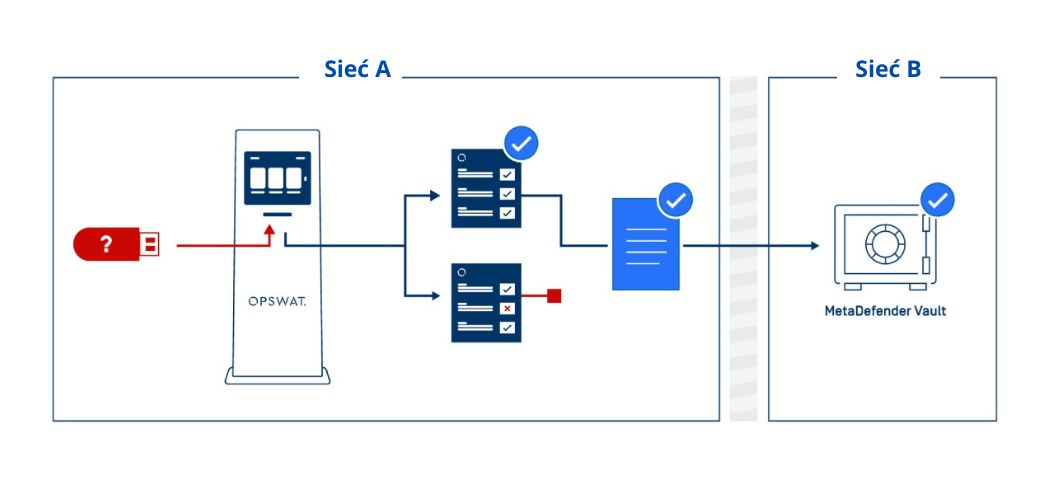

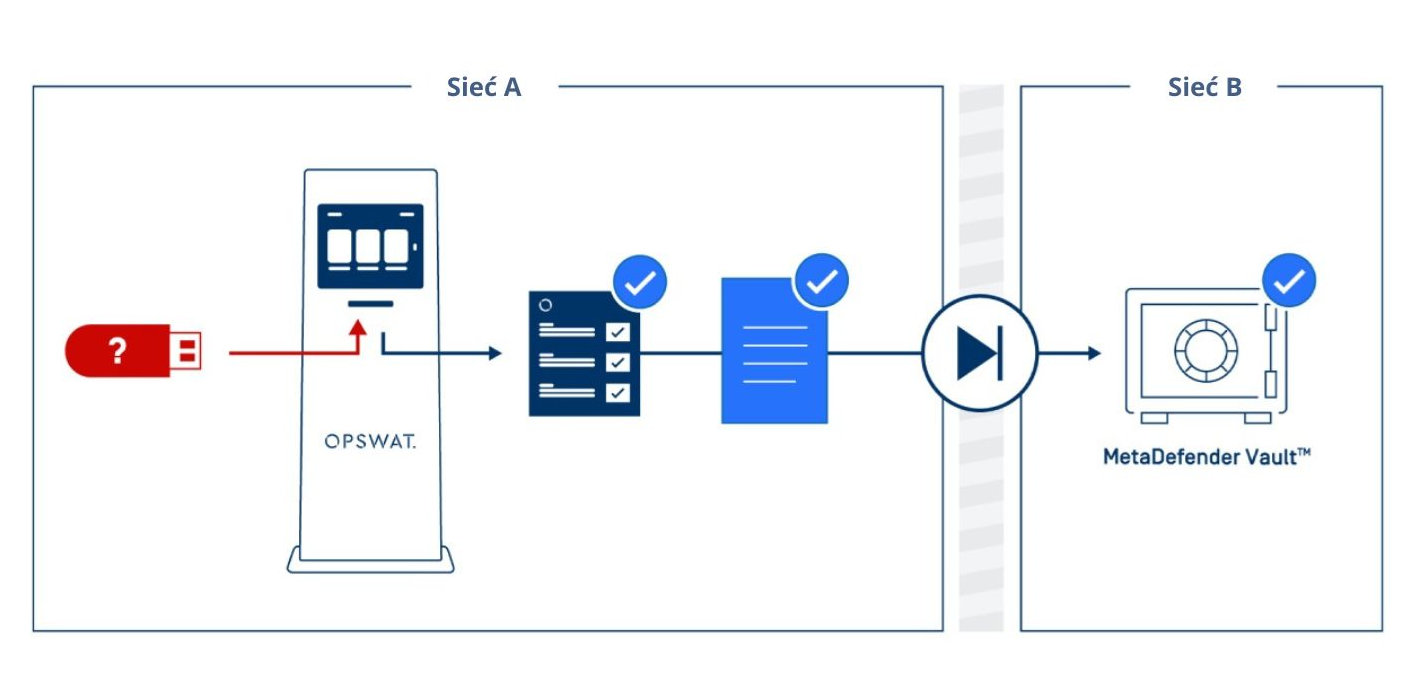

QUIOSCO METADEFENDER PARA METADEFENDER VAULT

El quiosco MetaDefender se despliega en segmentos de red de baja seguridad. Una vez que el usuario haya escaneado el contenido del soporte, los archivos maliciosos se bloquearán/eliminarán, los datos sensibles se podrán redactar y sólo los archivos verificados se podrán transferir a MetaDefender Vault, un producto seguro para almacenar y permitir la recuperación de datos de segmentos de red de alta seguridad.

Opcionalmente, se puede utilizar un diodo de datos para proporcionar una transferencia de datos unidireccional entre el quiosco y la cámara acorazada. Los usuarios pueden descargar archivos aprobados desde MetaDefender Vault para mantener un entorno de red libre de medios y de alta seguridad.

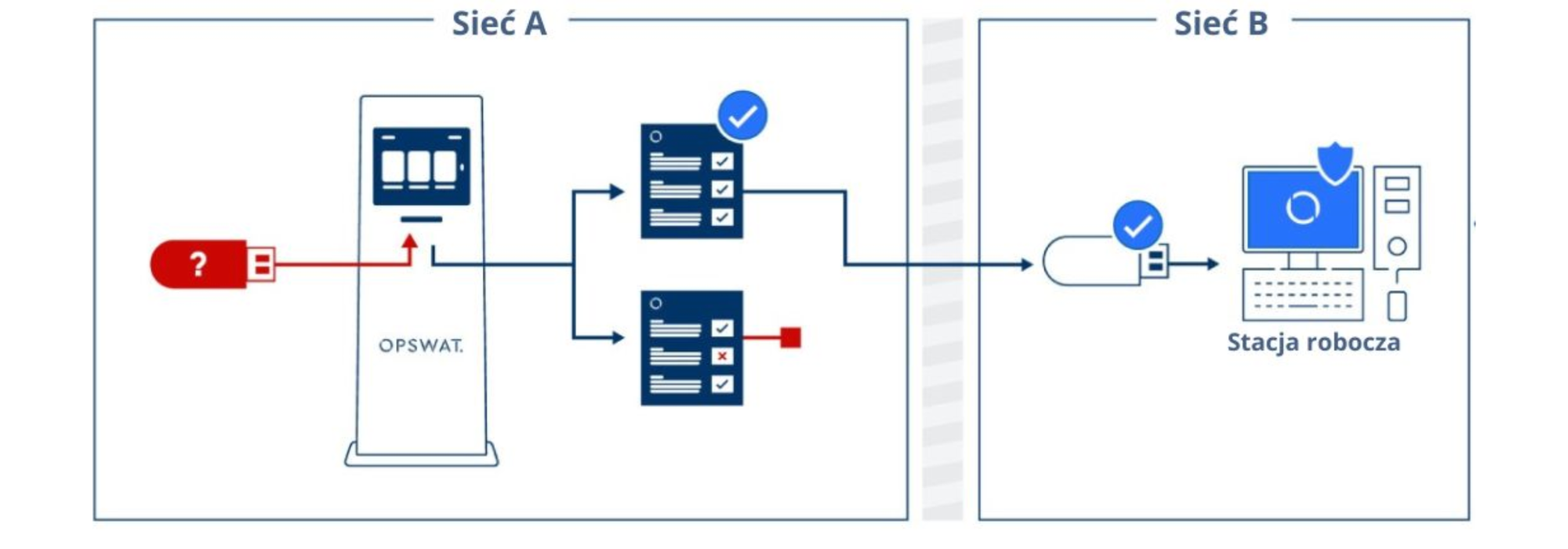

KIOSCO METADEFENDER PARA CLIENTE OPSWAT

Los soportes extraíbles pueden utilizarse internamente dentro de una organización, pero deben ser analizados por MetaDefender Kiosk, y su uso debe ser forzado por el agente del endpoint, el cliente OPSWAT.

Cuando el usuario analice el contenido del soporte, los archivos maliciosos serán bloqueados/eliminados, los datos sensibles podrán ser redactados, y sólo podrán permanecer en el soporte los archivos verificados, que serán trasladados a zonas seguras. Si se introducen en la organización soportes extraíbles no autorizados y se colocan en equipos protegidos por el cliente de OPSWAT, los soportes no verificados se bloquearán por completo.

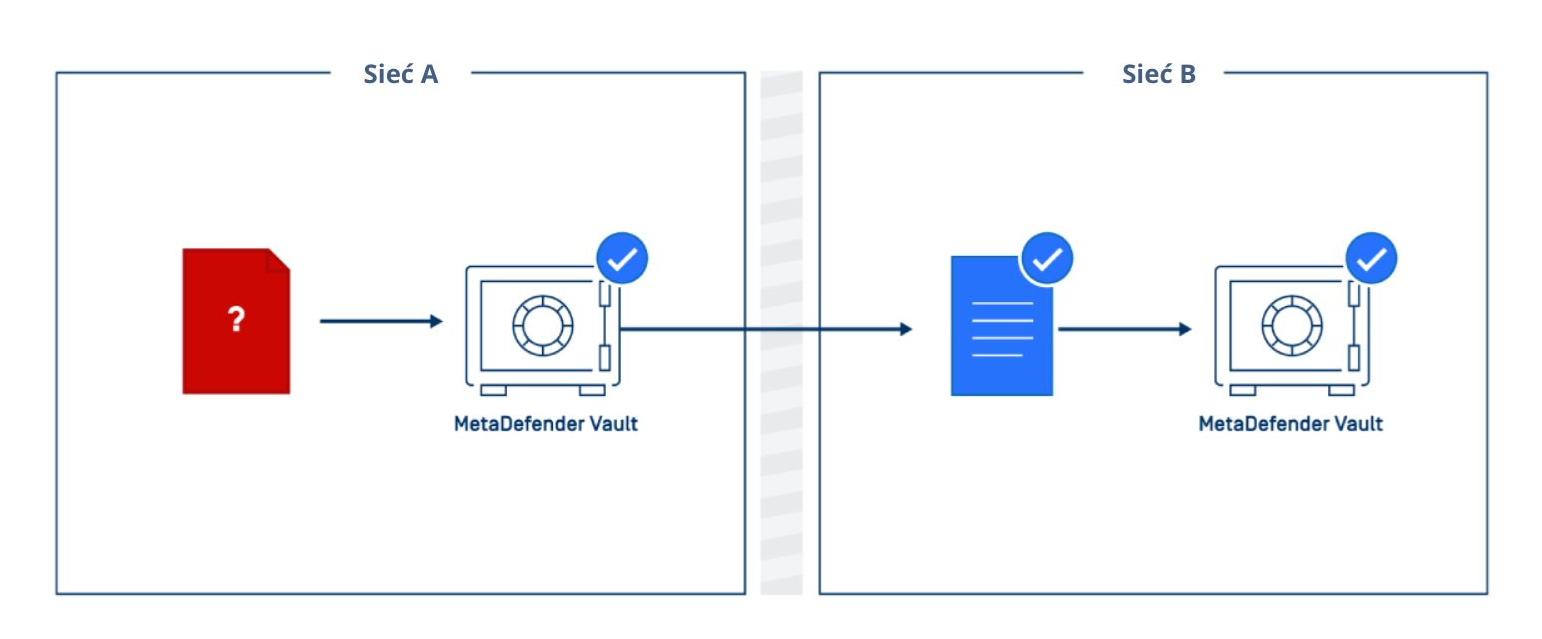

METADEFENDER VAULT A METADEFENDER VAULT

MetaDefender Vault (lado de transferencia) se despliega en segmentos de red de baja seguridad. Todos los usuarios pueden utilizar navegadores web para visitar la página de inicio de Vault e iniciar sesión con credenciales o un ID de invitado para subir archivos a través de la interfaz

. Todo el contenido será entonces escaneado por MetaDefender Vault (el lado de transferencia): los archivos maliciosos serán bloqueados/eliminados, los datos sensibles pueden ser redactados, y sólo los archivos verificados podrán ser transferidos a una segunda MetaDefender Vault (el lado de recepción), normalmente segmentos de red de alta seguridad. Una vez cargados, los archivos pueden analizarse continuamente en busca de brotes antes de ponerlos a disposición para su descarga, a menos que se aprueben mediante controles de supervisión.

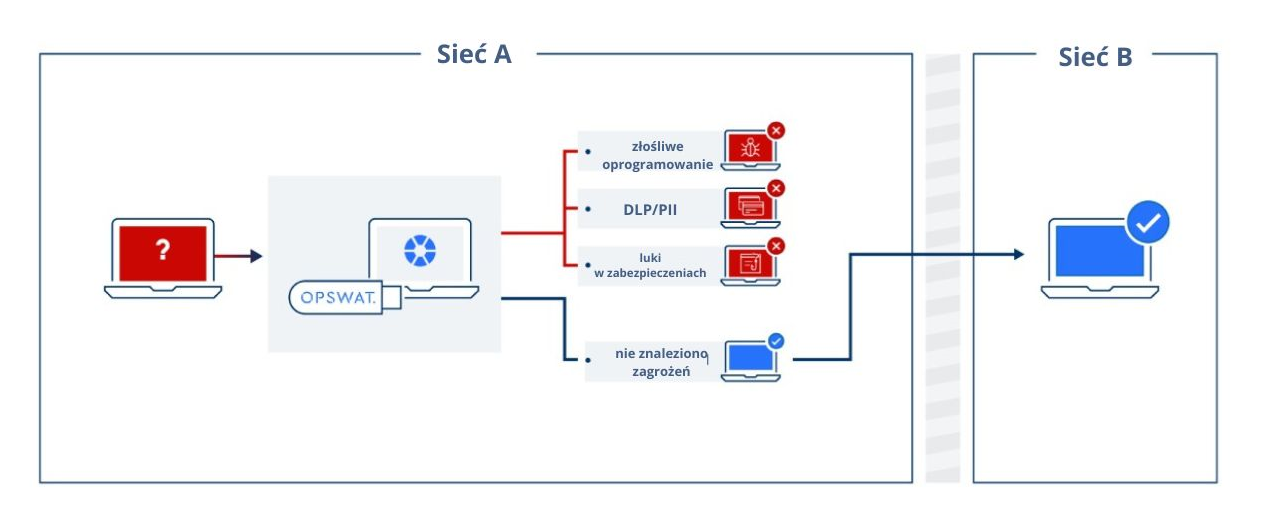

METADEFENDER DRIVE

Cuando cualquier dispositivo transitorio, como portátiles prestados, activos devueltos por empleados actuales, máquinas de subcontratistas, etc., vuelven a una red de alta seguridad, MetaDefender Drive puede utilizarse para escanear los activos en busca de riesgo de malware, pérdida de datos sensibles, binarios vulnerables e instaladores y aplicaciones creados por adversarios extranjeros.

Tras una inspección exhaustiva del dispositivo, un informe de validación detallado resumirá qué activos pueden entrar.

GUÍA DE DIODOS DE DATOS

Un diodo de datos es una solución de ciberseguridad basada en hardware que proporciona una transferencia unidireccional de información entre dos redes. Los diodos de datos son habituales desde hace décadas en entornos de alta seguridad, como instalaciones de defensa y agencias de inteligencia. Con el crecimiento del Internet industrial de los objetos y la digitalización, las empresas privadas utilizan cada vez más los diodos de datos para transmitir de forma segura a otras redes (incluida la Internet pública) los datos generados por los sistemas industriales de control y seguridad de las centrales nucleares y otras plantas de generación de energía, las instalaciones de fabricación y los sistemas de transporte, protegiendo al mismo tiempo de los ataques las redes que contienen estos sistemas.

Unidireccional significa que los datos sólo pueden viajar en una dirección. Una forma sensata de concebir los diodos de datos es como «válvulas de datos unidireccionales», que permiten que los datos fluyan sin retorno. Un escenario típico es aquel en el que un diodo de datos proporciona una transferencia unidireccional desde una red de alta seguridad a otra de seguridad inferior. Los datos pueden transmitirse mientras la red de alta seguridad permanece protegida de ataques mediante esta conexión. En este escenario, el diodo protege los sistemas de la red de alta seguridad que producen datos transmitidos.

No confíes en ningún archivo. No confíes en ningún dispositivo.