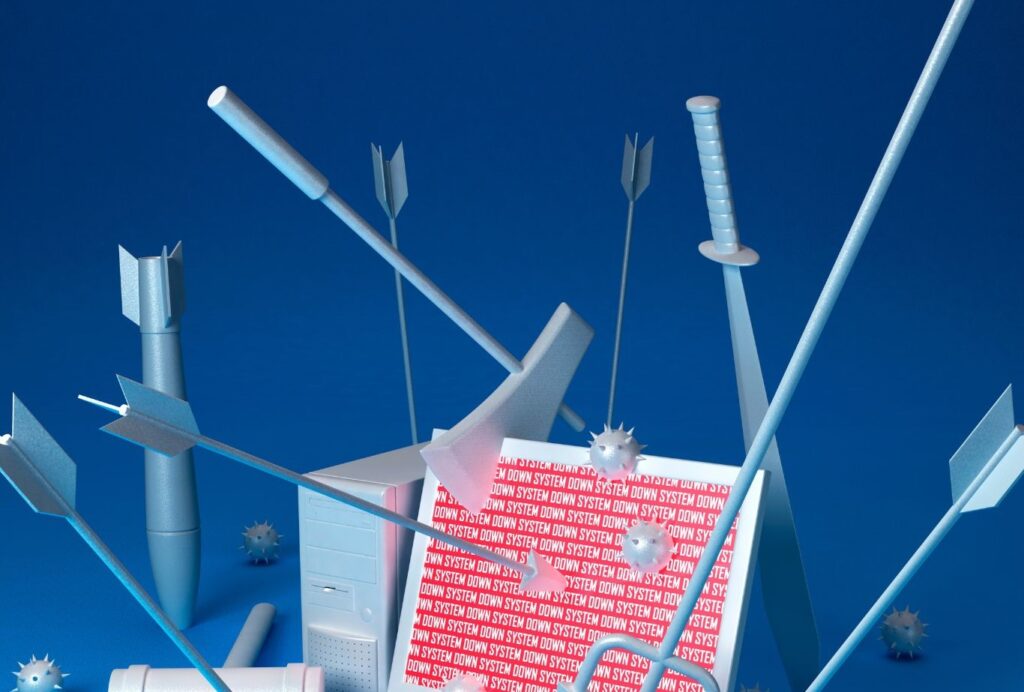

Les cyberattaques sont de plus en plus sophistiquées et les organisations doivent rechercher des solutions innovantes pour protéger leurs systèmes. L’une de ces solutions est la technologie CDR (Content Disarm and Reconstruction). Avec la technologie CDR, les fichiers sont analysés et toute menace potentielle est neutralisée avant qu’elle ne pénètre dans l’infrastructure de l’entreprise. Voici cinq façons dont la technologie CDR peut contribuer à prévenir les cyberattaques. Moyens de prévenir les cyberattaques grâce à la technologie CDR.

Table des matières :

- Prévention des attaques de type Zero-Day

- Assainissement des pièces jointes aux courriers électroniques

- Téléchargement sécurisé à partir de l’internet

- Protection contre les logiciels malveillants cachés

- Partage sécurisé de documents

- Questions fréquemment posées

Prévention des attaques de type Zero-Day

Les attaques de type « Zero-Day sont une forme particulièrement dangereuse de cybermenace, car elles consistent à exploiter des failles de sécurité qui n’ont pas encore été découvertes ou corrigées par les fabricants de logiciels. Les méthodes de protection traditionnelles, telles que les logiciels antivirus, peuvent être inefficaces contre ce type d’attaque car elles reposent sur des signatures de logiciels malveillants connues.

Comment la technologie CDR protège-t-elle contre les attaques de type Zero-Day ?

La technologie CDR neutralise les menacesen analysant les fichiers au niveau structurel. Les fichiers sont décomposés en leurs éléments de base et les menaces potentielles sont éliminées avant que le fichier ne soit réassemblé sous une forme sécurisée. Cette approche permet d’éliminer les menaces même si elles ne sont pas encore identifiées.

- Le CDR fonctionne en temps réel, ce qui permet de neutraliser les menaces rapidement et efficacement.

- La neutralisation des menaces s’effectue automatiquement, sans qu’il soit nécessaire d’examiner manuellement les fichiers.

Assainissement des pièces jointes aux courriers électroniques

Les courriels sont l’une des sources les plus courantes de cyberattaques. Les pièces jointes malveillantes peuvent contenir des logiciels malveillants cachés qui infectent les systèmes lorsqu’ils sont ouverts. Les programmes antivirus traditionnels ne sont pas toujours en mesure de détecter toutes les menaces, en particulier dans le cas de nouveaux logiciels malveillants inconnus jusqu’alors.

Comment le PCEM contribue-t-il à protéger les pièces jointes ?

La technologie CDR analyse et assainit les pièces jointes, en supprimant tout élément potentiellement dangereux. Même si la pièce jointe contient un code malveillant, le CDR neutralise la menace en transformant le fichier en une version exempte de toute menace, mais toujours utilisable par le destinataire.

- Les fichiers PDF, DOCX et XLSX figurent parmi les formats les plus couramment utilisés par les cybercriminels, et le CDR protège efficacement ces types de fichiers.

- L’assainissement se fait sans perte de fonctionnalité du fichier, ce qui signifie que l’utilisateur reçoit un document entièrement sécurisé et prêt à l’emploi.

Télécharger en toute sécurité des fichiers à partir de l’internet

Téléchargement de fichiers à partir d’Internet comporte le risque d’introduire dans le système des fichiers dangereux contenant des logiciels malveillants. Lorsque vous téléchargez des fichiers à partir de sources inconnues, le risque augmente car les fichiers peuvent facilement être modifiés pour cacher des logiciels malveillants.

Protection contre le téléchargement de fichiers via le CDR

Le CDR utilise une technologie qui analyse et assainit automatiquement les fichiers téléchargés depuis l’internet avant qu’ils ne soient stockés sur le disque de l’utilisateur. Ce processus supprime les composants malveillants tels que les macros, les scripts et autres éléments susceptibles de contenir des logiciels malveillants.

- Le CDR offre une protection contre les attaques de type « drive-by-download« , dans lesquelles des logiciels malveillants sont téléchargés à l’insu de l’utilisateur.

- Neutralise les menaces provenant des formats de fichiers les plus courants tels que ZIP, RAR, PDF, Office et bien d’autres.

Protection contre les logiciels malveillants cachés

Les cybermenaces d’aujourd’hui sont de plus en plus sophistiquées et peuvent se cacher dans des structures de fichiers complexes, telles que des archives imbriquées ou des macros compliquées dans des documents de bureau. Les logiciels de sécurité traditionnels ne sont pas toujours en mesure de détecter ces menaces.

Comment le CDR protège-t-il contre les logiciels malveillants cachés ?

La technologie CDR fonctionne sur le principe de la reproduction de fichiers. Cela signifie que chaque fichier est soigneusement décomposé en ses composants, puis réassemblé à partir de zéro, en éliminant tous les éléments susceptibles de présenter un risque.

- Le CDR analyse chaque élément du fichier et supprime toute partie suspecte, telle que les macros, les scripts actifs ou les objets intégrés.

- Il est particulièrement efficace pour éliminer les menaces cachées dans les fichiers imbriqués, qui sont souvent négligés par les autres technologies de protection.

Partage sécurisé de documents

Le partage de documents est un élément clé du travail dans la plupart des entreprises, mais il peut en même temps présenter un risque sérieux pour la sécurité. Les documents envoyés entre employés ou clients peuvent facilement être modifiés pour contenir un code malveillant qui, une fois ouvert, infecte le système du destinataire.

Comment le PCEM favorise-t-il le partage sécurisé ?

Grâce à la technologie Deep CDR d’OPSWATles entreprises partagent des documents en toute sécurité, sans risque d’infection par des logiciels malveillants. Le CDR assainit les fichiers avant qu’ils ne soient partagés, garantissant ainsi que chaque version d’un fichier est sûre.

- La protection couvre tous les formats de documents courants, y compris PDF, DOCX, PPTX et XLSX.

- Le CDR neutralise les risques liés aux pièces jointes envoyées par courrier électronique, sur les plateformes de partage de fichiers et dans les systèmes de gestion de documents.

Questions fréquemment posées

1. Qu’est-ce que la technologie CDR ?

La technologie CDR (Content Disarm and Reconstruction) est une méthode de protection contre les menaces qui analyse et reconstruit les fichiers afin de supprimer toute menace potentielle, telle que les logiciels malveillants ou les scripts malveillants.

2. la technologie CDR affecte-t-elle la fonctionnalité des fichiers ?

Non, la technologie CDR garantit la sécurité des fichiers tout en conservant leur fonctionnalité d’origine. Une fois reconstruits, les fichiers fonctionnent de la même manière que l’original, mais sans le risque d’être associés à des logiciels malveillants.

3) Dans quels cas le REC est-il le plus utile ?

Le CDR est particulièrement efficace pour la protection contre les attaques de type Zero-Day, l’assainissement des pièces jointes aux courriels, les téléchargements sécurisés à partir d’Internet et dans les situations où il existe un risque de logiciels malveillants cachés.

4) Le CDR remplace-t-il les logiciels antivirus traditionnels ?

Le CDR est une technologie complémentaire aux logiciels antivirus. Alors que les antivirus reposent sur la détection des menaces connues, le CDR neutralise même les menaces inconnues et indétectables.