Wie Sie die Datenübertragung zwischen Rechenzentren sichern

Die Unternehmen von heute nutzen zunehmend mehrere Rechenzentren – intern, an verschiedenen Standorten und in der Cloud. Durch Replikation, Backups, Hochverfügbarkeitssysteme oder Anwendungsintegration werden ständig Daten zwischen den Standorten übertragen. Während die Datenzentren selbst manchmal sehr gut geschützt sind, bleibt die Übertragung von Informationen zwischen ihnen einer der sensibelsten Punkte in der IT-Infrastruktur. Die Sicherung […]

Datenschutz in Unternehmen, die nach einem Hybridmodell arbeiten

Das Hybridmodell ist für viele Unternehmen zur neuen Norm geworden. Mitarbeiter nutzen Unternehmensressourcen sowohl im Büro als auch aus der Ferne und verwenden dabei eine Vielzahl von Geräten, Netzwerken und Cloud-Anwendungen. Dieser Ansatz erhöht zwar die Flexibilität und Produktivität, aber er erschwert auch den Datenschutz erheblich. Die Grenzen der Unternehmensinfrastruktur verschwimmen und traditionelle Sicherheitsmethoden reichen […]

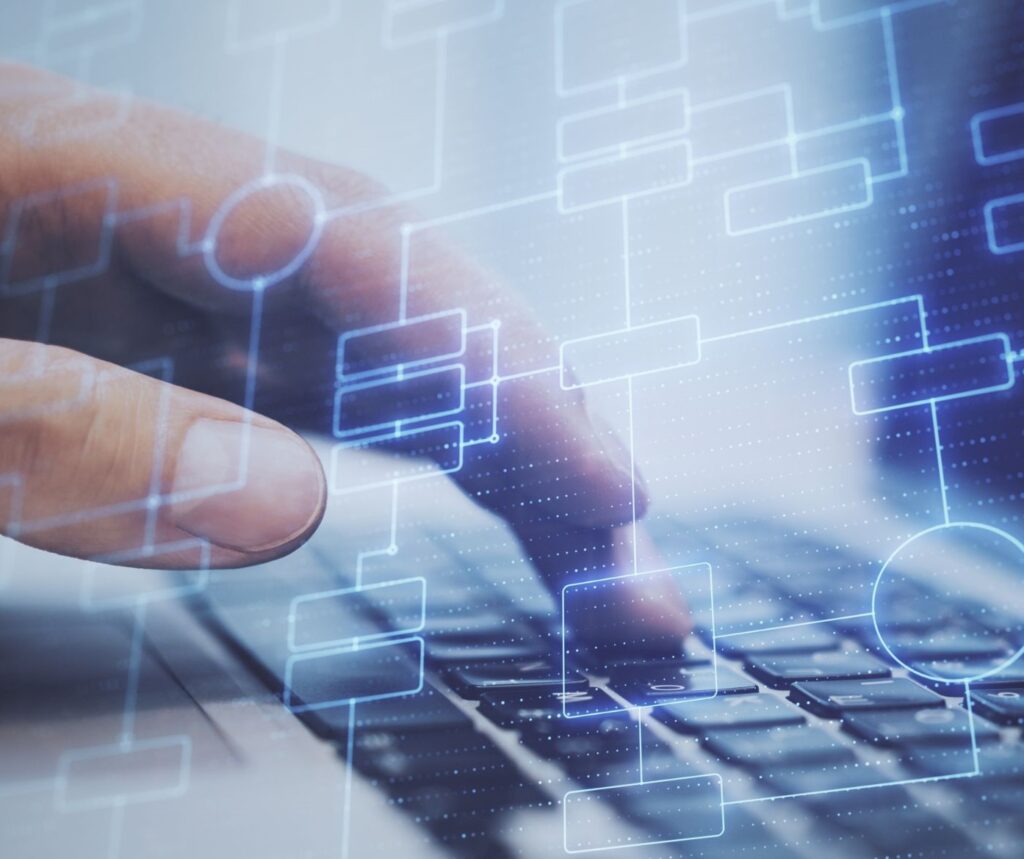

Server-, Netzwerk- und Anwendungsüberwachung in einem System – ist das möglich?

Die IT-Umgebungen in Unternehmen werden immer komplexer. Lokale und Cloud-Server, erweiterte Netzwerke, Geschäftsanwendungen und kritische Systeme laufen alle gleichzeitig und sind eng miteinander verbunden. In solchen Umgebungen kann ein einziger Ausfall schnell zu einem großen betrieblichen Problem eskalieren. Es ist daher nicht verwunderlich, dass sich Unternehmen zunehmend die Frage stellen, ob die Überwachung der gesamten […]

Wie Sie Ihr Unternehmen vor in Multimedia-Dateien versteckten Bedrohungen schützen können

Multimediadateien sind in Unternehmen zu einem alltäglichen Kommunikationsmittel geworden – von Präsentationen und Marketinggrafiken bis hin zu Videos und per E-Mail verschickten Dokumenten. Obwohl sie auf den ersten Blick sicher erscheinen, werden sie zunehmend als Vehikel für versteckte Bedrohungen genutzt. Cyberkriminelle haben es gerne auf Bilder, Audiodateien oder PDFs abgesehen, da sie wissen, dass die […]

Skyvia – Datenintegration in der Cloud ohne Kodierung

Unternehmen verwenden heute viele Anwendungen gleichzeitig: CRM, ERP, Marketingsysteme, E-Commerce oder Analysetools. Die Daten sind verstreut, oft inkonsistent und schwer in Geschäftsprozessen zu verwenden. Die herkömmliche Integration erfordert Skripting, Codepflege und fortgeschrittene technische Kenntnisse. Aus diesem Grund werden No-Code-Plattformen, die Daten automatisch – ohne Programmierung – miteinander verbinden, immer beliebter. Eines der vielseitigsten Tools in […]

ClickUp – wie es das IT-Projektmanagement in modernen Unternehmen verbessert

Technologieunternehmen arbeiten heute in einem extrem dynamischen Umfeld: kurze Sprints, wechselnde Prioritäten, Multitasking-Teams und die Notwendigkeit einer ständigen Kommunikation. Um das Arbeitstempo aufrechtzuerhalten und Chaos zu vermeiden, benötigen Unternehmen ein Tool, das Aufgaben, Prozesse, Dokumentation und Kommunikation an einem Ort konsolidiert. Eine der effektivsten Lösungen ist ClickUp – eine Projektmanagement-Plattform, die IT-, Marketing-, Vertriebs- oder […]

Certes Networks – Datenverschlüsselung als Grundlage für modernen Netzwerkschutz

Cyberangriffe werden immer raffinierter, und herkömmliche Sicherheitsmaßnahmen – wie Firewalls oder klassische Antivirensysteme – sind nicht immer in der Lage, ein Unternehmen vor dem Abfangen von Daten oder der Sabotage der Infrastruktur zu schützen. Die Verschlüsselung auf Netzwerkebene, die Daten unabhängig von Standort, Gerät oder Anwendung schützt, spielt eine immer wichtigere Rolle. Aus diesem Grund […]

F5-Netzwerke – wie Sie die Stabilität und Verfügbarkeit von Anwendungen in großen Unternehmen sicherstellen

In Unternehmen, die eine große Anzahl von Nutzern oder öffentliche Dienste unterstützen, sind Zuverlässigkeit und schneller Zugriff auf Anwendungen unerlässlich. Probleme mit Überlastung, Verzögerungen oder mangelnder Konnektivität können zu finanziellen Verlusten, Kundenverlusten oder Vertrauensverlust führen. Daher werden zunehmend Lösungen zur Erhöhung der Verfügbarkeit, Lastverteilung und Systemstabilität eingesetzt. Eine der beliebtesten Entscheidungen ist F5 Netzwerke – […]

CheckMK – Echtzeit-Überwachung der IT-Infrastruktur

Für die IT-abhängigen Unternehmen von heute ist die Zuverlässigkeit der Infrastruktur der Schlüssel zu einem reibungslosen Betrieb. Ein Serverausfall, eine Netzwerküberlastung oder ein Mangel an freiem Speicherplatz können die Arbeit des gesamten Teams lähmen und zu Ausfallzeiten und finanziellen Verlusten führen. Deshalb ist es so wichtig, ein Tool zur kontinuierlichen Überwachung der Ressourcen und zur […]

Palo Alto Networks – Wie schützen moderne Firewalls Unternehmen vor Zero-Day-Angriffen?

Im Zeitalter zunehmender Cyber-Bedrohungen ist jedes Unternehmen anfällig für Angriffe, die Zero-Day-Schwachstellen ausnutzen – d.h. Softwarefehler, für deren Behebung der Entwickler noch keine Zeit hatte. Aus diesem Grund erweisen sich herkömmliche Sicherheitssysteme oft als unzureichend. Eine Lösung, die ein hohes Maß an Schutz bietet, sind moderne Firewalls der Unternehmensklasse. In diesem Zusammenhang lohnt es sich, […]